Kurumların dijital altyapılarındaki zayıf noktaları ortaya çıkarmak için uygulanan sızma testi (penetrasyon testi), planlı ve kontrollü şekilde yürütülen insan odaklı bir siber güvenlik analiz sürecidir. Bu yöntemde uzmanlar, gerçek saldırı senaryolarını taklit ederek sistemlere yönelik simüle edilmiş girişimler gerçekleştirir. Amaç, potansiyel zayıflıkları önceden tespit ederek olası tehditlere karşı hazırlık sağlamaktır. Bu bağlamda penetrasyon nedir sorusunun yanıtı, sistemlere yetkili ve etik şekilde erişim sağlanarak güvenlik açıklarının belirlenmesi süreci olarak tanımlanır. Penetrasyon ne demek sorusu ise kısaca “yetkili izinlerle sisteme sızma ve zafiyetleri tespit etme” şeklinde açıklanabilir.

Sızma testi kapsamında ağ altyapısı, uygulamalar, güvenlik duvarları ve API’ler gibi birçok bileşen hedef alınabilir. Test süreci, sistemin farklı katmanlarını analiz ederek olası açıkları detaylı şekilde ortaya koymayı amaçlar. Uygulanan yöntemler arasında kara kutu, beyaz kutu ve gri kutu testleri yer alır. Bu yaklaşımlar, test eden kişinin sistem hakkında sahip olduğu bilgi düzeyine göre farklı senaryolar sunar. Ayrıca süreç, kapsam belirleme, keşif, analiz ve raporlama gibi aşamalardan oluşur ve her adım dikkatle planlanarak yürütülür. Pentest nedir sorusuna yanıt ararken, bunun sadece bir tarama değil, gerçek bir saldırı simülasyonu olduğunu unutmamak gerekir.

En sık hedef alınan sistem güvenlik açıkları genellikle yapılandırma hatalarından güncel olmayan yazılımlara kadar geniş bir yelpazede ortaya çıkar. Özellikle yanlış yapılandırılmış sistemler, bilinen yazılım açıkları, donanım kaynaklı zafiyetler ve zayıf güvenlik politikaları saldırganlar için kolay giriş noktaları oluşturur. Bunun yanı sıra kullanıcı farkındalığının düşük olması ve eski uygulamaların kullanılmaya devam edilmesi de risk seviyesini önemli ölçüde artırır. Güvenlik açığı değerlendirmesi yapılırken doğru test türünün seçilmesi büyük önem taşır.

Sızma testi sürecinde kullanılan yöntemlerden herhangi biri başarılı olduğunda, bu durum mevcut güvenlik zayıflıklarının nerede bulunduğunu ve ne kadar kolay istismar edilebileceğini net şekilde ortaya koyar. Elde edilen bulgular, kurumların siber güvenlik stratejilerini güçlendirmesi ve savunma mekanizmalarını geliştirmesi için kritik bir veri kaynağı oluşturur. Bu nedenle pentest yalnızca yüzeysel bir tarama değil, gerçek saldırı senaryolarını temel alan kapsamlı bir değerlendirme süreci olarak ele alınmalıdır. Sızma testi türleri arasında doğru seçim yapmak, elde edilecek sonuçların etkinliği açısından belirleyicidir.

İşletmeler, ihtiyaçlarına en uygun sızma testi hizmetini seçerken deneyimli ve güvenilir çözüm ortaklarıyla çalışarak daha etkili sonuçlar elde edebilir. Bu yaklaşım, hem mevcut risklerin doğru şekilde analiz edilmesini sağlar hem de uzun vadeli güvenlik planlamasına katkı sunar.

Sızma Testi Türleri Nelerdir?

Sızma testlerinin türü; uygulanan saldırı senaryosuna, testi gerçekleştiren ekibin rolüne ve test sürecinde sağlanan bilgi seviyesine göre farklılık gösterir. Her bir yaklaşım, sistemin farklı açılardan değerlendirilmesini sağlar ve güvenlik açıklarının daha kapsamlı şekilde ortaya çıkarılmasına yardımcı olur. Bu nedenle sızma testi planlanırken tek bir yöntemle sınırlı kalmak yerine, farklı senaryoları kapsayan çok yönlü bir yaklaşım benimsenmesi önemlidir.

İyi kurgulanmış bir sızma testi, gerçek dünyadaki saldırı modellerini yansıtan çeşitli değişkenleri bir arada ele alır. Bu sayede yalnızca teknik açıklar değil, süreç ve insan kaynaklı zafiyetler de tespit edilebilir. Güvenlik açığı değerlendirmesi yapılırken doğru test türünün seçilmesi, elde edilecek sonuçların doğruluğu ve etkinliği açısından kritik bir rol oynar. Sızma testi türleri arasında en yaygın olanları kara kutu, beyaz kutu ve gri kutu testleridir.

1. Farkındalık Düzeyine Göre Sızma Testi Çeşitleri

Sızma testlerinde test ekibine verilen hedefler ve sistem hakkında sağlanan bilgi düzeyi senaryoya göre değişiklik gösterebilir. Testin kapsamı belirlenirken, ekiplerin hedef altyapıyı ne kadar tanıdığı ve kurum içi ekiplerin bu süreçten haberdar olup olmadığı da önemli birer değişken olarak değerlendirilir. Bu faktörler, testin gerçekçiliğini ve elde edilecek bulguların niteliğini doğrudan etkiler.

✅ Kara Kutu Testi (Black Box Testing)

Bu yöntem, sızma testi senaryoları içinde en zorlu yaklaşımlardan biri olarak kabul edilir. Testi gerçekleştiren ekip, hedef sistem hakkında hiçbir ön bilgiye sahip olmadan sürece başlar ve tamamen dışarıdan gelen bir saldırgan gibi hareket eder. Amaç, gerçek bir siber saldırının nasıl ilerleyeceğini mümkün olduğunca gerçekçi biçimde simüle etmektir. Kara kutu testi iki farklı şekilde uygulanabilir:

💡Blind testing: Test ekibine sistemle ilgili önceden bilgi verilmez ya da yalnızca şirket adı gibi çok sınırlı veriler sağlanır. Ancak kurum çalışanları test sürecinin farkındadır ve gerekli durumlarda müdahale edebilir.

💡Double-blind testing: Bu yaklaşımda hem test ekibi hem de kurum çalışanları süreç hakkında bilgi sahibi değildir. Sadece sınırlı sayıda yetkili kişi testten haberdardır. Bu sayede organizasyon, gerçek bir saldırı karşısındaki reflekslerini doğal haliyle sergiler ve hazırlıksız yakalanma senaryosu daha net şekilde analiz edilir.

Bu yaklaşım, kurumların dış tehditlere karşı gerçek dayanıklılığını ölçmek ve savunma mekanizmalarını geliştirmek için en etkili yöntemlerden biri olarak öne çıkar.

💡Kara kutu testinin avantajları ve dezavantajları şu şekilde özetlenebilir:

| Avantajlar | Dezavantajlar |

|---|---|

| Gerçek bir siber saldırıyı en yakın şekilde simüle eder | Keşif süreci uzun sürdüğü için zaman alıcıdır |

| Dış tehditlere karşı sistemin gerçek dayanıklılığını ölçer | Uzun test süresi maliyetleri artırabilir |

| Ön bilgi gerektirmeden objektif güvenlik değerlendirmesi sunar | Sistem hakkında bilgi eksikliği bazı açıkların gözden kaçmasına neden olabilir |

| Kurumun hazırlık seviyesini gerçekçi şekilde ortaya koyar | Diğer test türlerine göre daha fazla kaynak gerektirebilir |

✅ Beyaz Kutu Testi (White Box Testing)

Beyaz kutu testi, sistemin iç yapısına odaklanan ve test ekibine kapsamlı teknik bilgi sağlanan bir sızma testi yaklaşımıdır. Bu yöntemde ağ mimarisi, güvenlik politikaları, kaynak kod ve mevcut zafiyetler gibi tüm detaylara erişim sağlanır. Amaç, sistemin derinlemesine analiz edilerek potansiyel güvenlik açıklarının hızlı ve doğru şekilde tespit edilmesidir.

Bu yaklaşım genellikle test uzmanları ile kurum içi güvenlik ekiplerinin birlikte çalıştığı bir senaryo üzerinden yürütülür. Her iki taraf da test sürecinin farkındadır ve eş zamanlı olarak hareket eder. Bir ekip saldırıyı simüle ederken diğer ekip savunma mekanizmalarını değerlendirir. Bu yöntem, güvenlik ekiplerinin tehditleri gerçek zamanlı olarak analiz etmesine ve savunma stratejilerini geliştirmesine imkân tanır. Etik hackleme süreçlerinde bu yöntem, kod seviyesinde güvenlik analizi yapmak için idealdir.

💡Beyaz kutu testinin avantajları ve dezavantajları şu şekilde özetlenebilir:

| Avantajlar | Dezavantajlar |

|---|---|

| Sistem hakkında tam bilgi ile derinlemesine analiz yapılmasını sağlar | Uygulama süreci uzun ve karmaşıktır |

| Güvenlik açıklarının hızlı ve hedef odaklı tespit edilmesine imkân tanır | Yüksek uzmanlık ve özel araçlar gerektirir |

| Kod seviyesindeki hataların ortaya çıkarılmasını sağlar | Maliyet diğer test türlerine göre daha yüksektir |

| Sistem performansı ve güvenliği birlikte optimize edilebilir | Küçük ölçekli işletmeler için bütçe açısından zorlayıcı olabilir |

Uygulamada en etkili savunma sonuçlarına ulaşmak için tek bir yöntem yerine farklı test yaklaşımlarının birlikte kullanılması gerekir. Bu noktada gri kutu testi, kara kutu ve beyaz kutu yöntemlerinin dengeli bir birleşimi olarak öne çıkar. Bu modelde test ekibine sistem hakkında sınırlı düzeyde bilgi sağlanır. Böylece süreç tamamen bilinmezlik üzerine kurulmaz, ancak aynı zamanda daha odaklı ve hedefli bir analiz yapılabilir.

Gri kutu yaklaşımı, hem keşif süresini kısaltır hem de belirli zafiyetlerin daha hızlı tespit edilmesini sağlar. Maliyet, kapsam ve süre açısından dengeli bir yapı sunduğu için en yaygın tercih edilen sızma testi türlerinden biridir. Bu nedenle etik hackleme süreçlerinde pratikliği ve verimliliği sayesinde sıklıkla tercih edilir.

2. Kaynağa Göre Sızma Testi Çeşitleri

Siber tehditler yalnızca dış kaynaklardan değil, kurum içinden de ortaya çıkabileceği için sızma testlerinin hem harici hem de dahili senaryoları kapsayacak şekilde planlanması gerekir. Bu kapsamda gerçekleştirilen testler, dışarıdan gelebilecek saldırılara karşı olduğu kadar iç ağdaki potansiyel riskleri de ortaya çıkarmayı amaçlar.

Ayrıca penetrasyon testi aşamaları, hedeflenen sistemin türüne göre farklı uzmanlık alanlarına ayrılır. Web uygulama penetrasyon testi, internet üzerinden erişilebilen uygulamalardaki açıkları incelerken; ağ sızma testi, altyapı ve iletişim katmanındaki güvenlik zafiyetlerini analiz eder. Bu farklı yaklaşımlar birlikte değerlendirildiğinde, kurumların güvenlik duruşu daha kapsamlı şekilde ortaya konulabilir.

✅ Harici Test

Harici sızma testi, internet üzerinden erişilebilen sistemlerin güvenliğini değerlendirmeye odaklanır. Bu test türünde belirli IP adresleri ve dışa açık servisler hedef alınarak, bir saldırganın uzaktan sisteme sızıp sızamayacağı analiz edilir. Amaç, dış tehditlere karşı mevcut savunma mekanizmalarının ne kadar dayanıklı olduğunu ortaya koymaktır.

Günümüzde kullanılan gelişmiş güvenlik duvarları ve bulut tabanlı depolama çözümleri yüksek koruma sağlasa da, insan hataları ve yanlış yapılandırmalar ciddi riskler oluşturabilir. Harici test uzmanları, bu tür zafiyetleri tespit etmek için gerçek saldırı tekniklerini simüle eder ve sistemin dışarıdan ne ölçüde savunmasız olduğunu belirler. Pentest araçları arasında bu tür testler için özellikle Nmap ve Metasploit sıklıkla kullanılır.

✅ Dahili Test

Dahili sızma testi, kurum içinden gelebilecek tehditleri simüle etmek amacıyla kurgulanır. Bu senaryoda test ekibi, sisteme belirli erişim haklarına sahip bir kullanıcı gibi davranır ve iç ağda ne tür zafiyetlerin bulunduğunu analiz eder. Amaç, saldırganın dahili kimlik bilgilerine erişmesi durumunda sistemlerin ne kadar savunmasız kalacağını ortaya koymaktır.

Bu tür testler, yalnızca kötü niyetli çalışan riskini değil, aynı zamanda kimlik avı gibi yöntemlerle ele geçirilen hesap bilgileri üzerinden gerçekleştirilebilecek saldırıları da kapsar. Böylece kurumlar, iç erişim kaynaklı tehditlere karşı güvenlik önlemlerini güçlendirebilir ve olası veri ihlallerinin önüne geçebilir.

Penetrasyon Testinin Aşamaları Nelerdir?

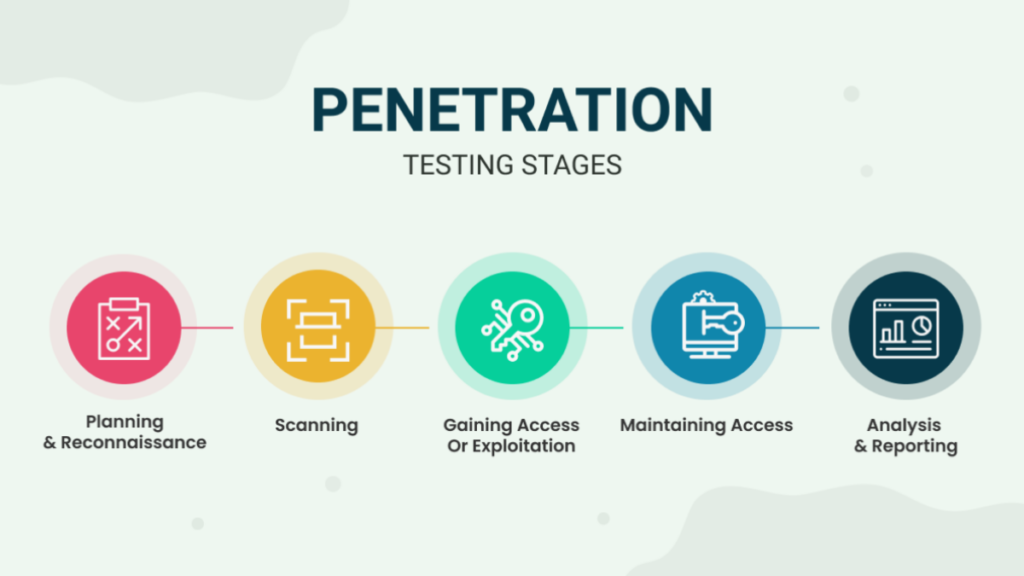

Tipik bir sızma testi süreci, baştan sona belirli adımları takip eden sistematik bir metodolojiye dayanır. Bu süreç, yalnızca teknik testlerden ibaret değildir; planlama aşamasından başlayarak analiz, doğrulama ve raporlama gibi kritik adımları kapsar. Böylece elde edilen bulgular hem doğru şekilde yorumlanır hem de uygulanabilir sonuçlara dönüştürülür.

Sızma testi aşamaları genel olarak keşif, zafiyet tespiti, istismar, analiz ve raporlama adımlarını içerir. Bu süreçte özellikle zafiyet tarama ve sızma testi raporlaması aşamaları büyük önem taşır. Tespit edilen açıkların doğru şekilde belgelenmesi ve önceliklendirilmesi, kurumların güvenlik stratejilerini güçlendirmesi açısından kritik bir rol oynar. Penetrasyon testi aşamaları doğru planlanmadığında, bazı kritik zafiyetler gözden kaçabilir.

1. Test Kapsamının Tanımlanması ve Ön Hazırlık

Sızma testi sürecinin ilk adımı, testin kapsamının net şekilde belirlenmesi ve hedef sistem hakkında bilgi toplanmasıdır. Bu aşamada hangi varlıkların test edileceği, hangi yöntemlerin kullanılacağı ve sürecin sınırları detaylı biçimde tanımlanır. Böylece testin kontrollü ve planlı ilerlemesi sağlanır.

Bilgi toplama süreci, potansiyel hedefin daha iyi anlaşılmasını sağlar ve sonraki adımlar için temel oluşturur. Toplanan veriler, olası zafiyetlerin nerede bulunabileceğine dair ipuçları sunar ve etkili bir saldırı senaryosu oluşturulmasına yardımcı olur. Bu nedenle hazırlık aşaması, sızma testinin başarısını doğrudan etkileyen kritik bir adımdır.

2. Güvenlik Açıklarının Tespiti ve Analizi

Keşif sürecinin tamamlanmasının ardından hedef sistem üzerinde detaylı zafiyet taramaları gerçekleştirilir. Bu aşamada amaç, sistemin farklı saldırı girişimlerine nasıl tepki verdiğini analiz ederek potansiyel güvenlik açıklarını ortaya çıkarmaktır. Test ekibi, hedefe çeşitli veri paketleri göndererek sistem davranışlarını inceler ve olası giriş noktalarını belirler.

Bağlantı noktası taramaları, açık servislerin tespiti, IP adresi analizleri ve sistemde çalışan bileşenlerin belirlenmesi bu sürecin temel adımları arasında yer alır. Zafiyet tarama işlemi, manuel ve otomatize araçların birlikte kullanıldığı hibrit bir yaklaşım gerektirir. Elde edilen veriler, sonraki aşamalarda gerçekleştirilecek saldırı simülasyonları için kritik bir temel oluşturur ve hangi zafiyetlerin öncelikli olarak ele alınması gerektiğini ortaya koyar.

3. Sisteme Sızma

Toplanan veriler ve tespit edilen zafiyetler doğrultusunda, test ekibi kontrollü şekilde sisteme sızma girişiminde bulunur. Bu aşamada amaç, mevcut güvenlik açıklarının ne kadar kritik olduğunu ve gerçek bir saldırgan tarafından nasıl istismar edilebileceğini ortaya koymaktır. SQL Injection ve Cross-Site Scripting gibi yaygın saldırı teknikleri kullanılarak sistemin savunma mekanizmaları test edilir.

Sisteme erişim sağlandıktan sonra, elde edilen yetkiler üzerinden ilerlenerek olası zarar senaryoları simüle edilir. Böylece saldırının etkisi, erişilebilecek veriler ve sistem üzerindeki potansiyel hasar kapsamlı şekilde analiz edilir. Bu aşama, güvenlik açıklarının gerçek dünyadaki risk seviyesini anlamak açısından kritik önem taşır. Etik hackleme sürecinin en heyecanlı ve dikkat gerektiren aşamasıdır.

4. Erişimin Sürdürülmesi ve Kalıcılık Analizi

Sisteme erişim sağlandıktan sonra, sızma testi ekibi bu erişimin ne kadar süre korunabileceğini ve saldırganın sistem içinde ne ölçüde kalıcı olabileceğini değerlendirir. Bu aşamada amaç, yalnızca giriş yapılabilirliğini değil, aynı zamanda elde edilen yetkinin sürdürülebilirliğini de analiz etmektir. Gerçek saldırı senaryolarında olduğu gibi, sistem içinde uzun süre fark edilmeden kalabilme ihtimali test edilir.

Bu süreçte kontrollü ve etik sınırlar içinde kalıcılık yöntemleri simüle edilir. Örneğin, arka kapı oluşturma, yetki yükseltme veya sistem içinde gizli erişim noktaları bırakma gibi teknikler değerlendirilir. Amaç, kurumun bu tür tehditleri ne kadar hızlı tespit edebileceğini ve engelleyebileceğini ortaya koymaktır.

Aynı zamanda giriş noktalarının korunması ve genişletilmesi de analiz edilir. Bu sayede saldırganın sistem içinde daha fazla alana erişip erişemeyeceği ve ne ölçüde ilerleyebileceği belirlenir. Bu aşama, güvenlik mekanizmalarının sürekliliğini test etmek ve kalıcı tehditlere karşı alınması gereken önlemleri ortaya çıkarmak açısından kritik önem taşır.

5. Bulguların Değerlendirilmesi ve Raporlama

Sızma testi sürecinin son aşamasında elde edilen tüm bulgular detaylı şekilde analiz edilir ve anlamlı çıktılara dönüştürülür. Bu aşamanın temel amacı, işletmenin siber güvenlik ekibine uygulanabilir ve stratejik değeri olan bilgiler sunmaktır. Test boyunca elde edilen veriler, sistemin güçlü ve zayıf yönlerini ortaya koyacak şekilde değerlendirilir.

Hazırlanan rapor; kullanılan test yöntemlerini, tespit edilen güvenlik açıklarını ve bu açıkların nasıl giderilebileceğine dair önerileri kapsar. Ayrıca olası saldırı senaryolarına karşı nasıl daha hızlı ve etkili yanıt verilebileceğine yönelik aksiyon planları da bu raporda yer alır. Sızma testi raporlaması, testin en değerli çıktısıdır ve güvenlik iyileştirme süreçlerine doğrudan yön verir.

Bazı durumlarda, önerilen iyileştirmelerin ardından sistem yeniden test edilir. Bu tekrar test süreci, yapılan düzenlemelerin etkisini ölçmek ve güvenlik açıklarının gerçekten giderilip giderilmediğini doğrulamak açısından önemli bir kontrol mekanizmasıdır.

Pentest Araçları Nelerdir?

Sızma testi süreçlerinde farklı amaçlara yönelik çok sayıda araç kullanılır ve bu araçlar testin kapsamına göre birlikte ya da ayrı ayrı değerlendirilebilir. Geniş ve esnek bir araç setine sahip olmak, hem sistematik tarama yapılmasını hem de elde edilen bulguların doğru şekilde analiz edilmesini kolaylaştırır. Bu sayede test süreci daha verimli ilerler ve sonuçlar daha sağlıklı şekilde raporlanır.

Pentest araçları arasında Metasploit, Nmap, Burp Suite, Wireshark ve John the Ripper gibi yaygın çözümler yer alır. Bu araçlar; ağ tarama, zafiyet analizi, trafik izleme ve parola kırma gibi farklı ihtiyaçlara yönelik işlevler sunar. Doğru araçların seçilmesi, testin derinliği ve doğruluğu açısından önemli bir rol oynar. Pentest araçları seçilirken testin kapsamı ve hedef sistemin özellikleri dikkate alınmalıdır.

Açık kaynaklı ve ücretsiz sızma testi araçlarının yaygın olması, uzmanlara büyük bir esneklik sağlar. Bu sayede araçlar ihtiyaçlara göre özelleştirilebilir ve maliyet kaygısı olmadan geniş kapsamlı testler gerçekleştirilebilir. Ayrıca güvenlik topluluklarında paylaşılan kodlar sayesinde hem etik hackerlar hem de saldırganlar benzer araçları kullanır. Bu durum, gerçekleştirilen testlerin gerçek saldırı senaryolarına daha yakın olmasını sağlayarak elde edilen sonuçların güvenilirliğini artırır.

Penetrasyon Testi Ne Zaman Yapılır?

Siber güvenlik seviyesinin sürdürülebilir olması için sızma testlerinin düzenli aralıklarla gerçekleştirilmesi gerekir. Genel olarak yılda en az iki kez yapılan testler önerilse de, tehdit ortamının giderek daha dinamik hale gelmesi nedeniyle bu süreç üç ayda bir uygulanacak şekilde planlanabilir. Ayrıca zafiyet taramalarının daha sık yapılması, olası risklerin erken aşamada tespit edilmesine yardımcı olur. Özellikle ürün güvenlik testi, yeni bir ürün piyasaya sürülmeden önce mutlaka gerçekleştirilmelidir.

Kurumsal altyapıda meydana gelen büyük değişiklikler de test ihtiyacını doğrudan etkiler. Yeni bir ofise taşınma, ağ mimarisinin yenilenmesi veya mevcut sistemlerde yapılan kapsamlı güncellemeler sonrasında güvenlik açığı taraması yapılması gerekir. Bu tür analizler, değişikliklerin beraberinde getirebileceği yeni riskleri ortaya çıkarmayı sağlar.

Sızma testi sıklığı; işletmenin büyüklüğüne, faaliyet gösterdiği sektöre ve tabi olduğu yasal düzenlemelere göre değişiklik gösterebilir. Bazı sektörlerde veri koruma ve güvenlik standartları gereği daha sık test yapılması zorunlu olabilir. Bu nedenle kurumlar, kendi ihtiyaçlarına ve yükümlülüklerine uygun bir test planı oluşturarak siber güvenlik süreçlerini sürekli ve proaktif bir şekilde yönetmelidir. Siber güvenlik testi, sadece bir zorunluluk değil, aynı zamanda stratejik bir yatırımdır.

İşletmeler İçin Penetrasyon Testinin Önemi Nedir?

Siber güvenliğin güncel tutulması, hem kurumsal itibarın korunması hem de operasyonların kesintisiz devam etmesi açısından kritik bir gerekliliktir. Penetrasyon testleri, işletmelere mevcut riskleri net şekilde görme ve güvenlik seviyesini artırma fırsatı sunar. Sızma testi sayesinde kurumlar, güvenlik zafiyetlerini gerçek bir saldırı gerçekleşmeden tespit edip kapatabilir. Bu süreç sayesinde elde edilebilecek başlıca kazanımlar şunlardır:

- Kişisel veriler ve finansal bilgiler gibi kritik varlıkların belirlenmesi

- Sistemlerdeki zayıf noktaların ve ihlal risklerinin ortaya çıkarılması

- Mevcut yazılım ve kod yapısındaki hataların tespit edilmesi

- Çalışanlara yönelik siber güvenlik farkındalığı ihtiyacının anlaşılması

- Kurumun genel güvenlik duruşunun güçlendirilmesi

- Sektörel güvenlik standartları ve yasal gereksinimlerle uyum sağlanması

- Yapılan güvenlik değerlendirmelerinin etkinliğinin doğrulanması

Penetrasyon testleri, yalnızca teknik bir kontrol süreci değil, aynı zamanda proaktif bir güvenlik yaklaşımının temel parçasıdır. Düzenli olarak uygulandığında, kurumların potansiyel tehditleri önceden tespit etmesine ve olası saldırılara karşı hazırlıklı olmasına yardımcı olur. Bu sayede güvenlik açıkları, gerçek bir saldırı gerçekleşmeden önce kapatılarak riskler minimize edilir. Penetrasyon nedir sorusunun yanıtı kadar, bu testlerin düzenli yapılmasının önemi de kavranmalıdır.