Dijital dönüşümün hız kazandığı günümüz iş dünyasında, kurumların en değerli varlıklarından biri haline gelen verinin korunması her zamankinden daha kritik bir konuma yükseldi. Artık sadece fiziksel ofislerde değil, uzaktan çalışanların ev ofislerinde, bulut platformlarında ve mobil cihazlarda da veri akışı sürekli devam ediyor. Bu genişleyen dijital ekosistem, beraberinde yeni güvenlik açıklarını ve tehditleri getiriyor. İşte tam bu noktada ağ güvenliği kavramı, kurumların siber saldırılara karşı direncini artıran temel bir unsur olarak öne çıkıyor. Ağ güvenliği, iletişim altyapısını siber saldırılardan, yetkisiz erişimlerden ve veri kayıplarından korumak için kullanılan teknolojiler, politikalar ve prosedürler bütünü olarak tanımlanıyor. Bu koruma sadece ağın kendisini değil, aynı zamanda ağ trafiğini ve ağa bağlı tüm varlıkları da kapsıyor.

Ağ Güvenliği Nedir?

Ağ güvenliği, bir kurumun ağ altyapısını yetkisiz erişim, kötüye kullanım, arıza, değiştirilme veya imha gibi çeşitli tehditlere karşı korumak için alınan önleyici tedbirlerin bütünüdür. Verilerinizi internete yüklediğinizde güvende olduğunu düşünseniz de, bilgisayar korsanları bu verileri ihlal edebilir, gizli bilgileri sızdırabilir veya ciddi mali zararlara yol açabilir. Bu nedenle ağınızın güvenliğini sağlamak, modern işletmecilikte kaçınılmaz bir gerekliliktir.

Ağ güvenliği, siber güvenliğin temel ve ayrılmaz bir parçasıdır. Ağınızın ve içinde barındırdığı verilerin; ihlallere, yazılım ve donanım tabanlı izinsiz girişlere karşı korunmasını sağlayarak kurumsal güvenliğin ilk savunma hattını oluşturur.

Teknik açıdan bakıldığında ağ güvenliği; tehdit modellerine, ağ kullanım politikalarına, erişilebilirlik gereksinimlerine ve kapsamlı tehdit koruma stratejilerine dayalı bir dizi kural, düzenleme ve yapılandırma olarak tanımlanabilir. Bu katmanlı yaklaşım, ağ kaynaklarının gizliliğini, bütünlüğünü ve kullanılabilirliğini garanti altına alır.

Ağ Güvenliği Nasıl Çalışır?

Dijitalleşme süreci, işletmelere verimlilik, maliyet avantajı ve üretkenlik gibi birçok fayda sağlarken, beraberinde genişleyen bir saldırı yüzeyini de getirdi. Yerel alan ağlarından geniş alan ağlarına, nesnelerin internetinden bulut bilişime kadar her yeni teknoloji, potansiyel bir güvenlik açığı oluşturuyor. Bu durum, güçlü bulut tabanlı ağ güvenliği çerçevelerine olan ihtiyacı daha da artırıyor. Siber saldırganlar her geçen gün daha karmaşık yöntemler geliştiriyor. Kötü amaçlı yazılımlar, fidye yazılımları, dağıtık hizmet engelleme saldırıları ve sayısız diğer tehdit, BT ekiplerinin savunma mekanizmalarını sürekli güçlendirmesini zorunlu kılıyor.

İşletmelerin ağ korumalarını güçlendirerek elde edecekleri önemli kazanımlar bulunuyor. Azaltılmış siber risk sayesinde veriler her zaman koruma altında kalıyor. Gelişmiş veri gizliliği ile hassas bilgiler ağ üzerinde dolaşırken yetkisiz erişime karşı korunuyor, böylece müşteri verileri güvence altına alınıyor ve uyumluluk sağlanıyor. İyileştirilmiş iş sürekliliği ile korunan ağlar olası kesintilere karşı daha dirençli hale geliyor ve minimum kesinti süresi ile optimum üretkenlik elde ediliyor. Daha iyi ağ performansı ise kötü niyetli kişilerin ağı devre dışı bırakmasını engelleyerek kritik kaynakların her an kullanıma hazır olmasını sağlıyor.

Ağ Güvenliği Neden Önemlidir?

İşletmenizin büyüklüğü ne olursa olsun, ister internet üzerinden ister yerel ağınızda çalışıyor olun, ağ güvenliğini önceliklendirmeniz gerekir. Saldırılara karşı müşteri verilerini korumak için istikrarlı ve verimli bir ağ güvenlik sistemi, günümüz dijital ekonomisinde vazgeçilmezdir.

💡İyi yapılandırılmış bir ağ güvenlik sistemi işletmenize şu avantajları sağlar:

- Veri Hırsızlığı Riskini Azaltma: Kurumların veri hırsızlığı ve sabotaj girişimlerine karşı korunmasına yardımcı olarak itibar kaybını ve yasal yaptırımları önler.

- Zararlı Yazılımlara Karşı Koruma: İşletmenizi casus yazılımlar, truva atları ve diğer kötü amaçlı yazılımlardan koruyarak paylaşılan verilerin güvende kalmasını sağlar.

- Ortadaki Adam (MiM) Saldırılarını Engelleme: Ağ güvenlik altyapısı, bilgileri çok sayıda parçaya bölerek, bu parçaları şifreleyerek ve bağımsız yollardan ileterek ortadaki adam saldırılarını etkisiz hale getirir. Bu yöntem, gizlice dinleme ve veri ele geçirme girişimlerini başarısızlığa uğratır.

- Sürekli İzleme ve Tehdit Tespiti: Sistemi sabote edebilecek şüpheli işlemlerin gerçek zamanlı olarak izlenmesini sağlayarak potansiyel tehditleri henüz zarar vermeden tespit eder.

- Kesintisiz İş Sürekliliği: Ağ gecikmelerini ve kesintilerini önleyerek ağınızın güvenilirliğini artırır, böylece iş operasyonlarının kesintisiz devam etmesine katkıda bulunur.

Ağ güvenliği, yalnızca teknik bir gereklilik değil, aynı zamanda müşteri güvenini tesis etmek ve yasal uyumluluk gereksinimlerini karşılamak için stratejik bir zorunluluktur.

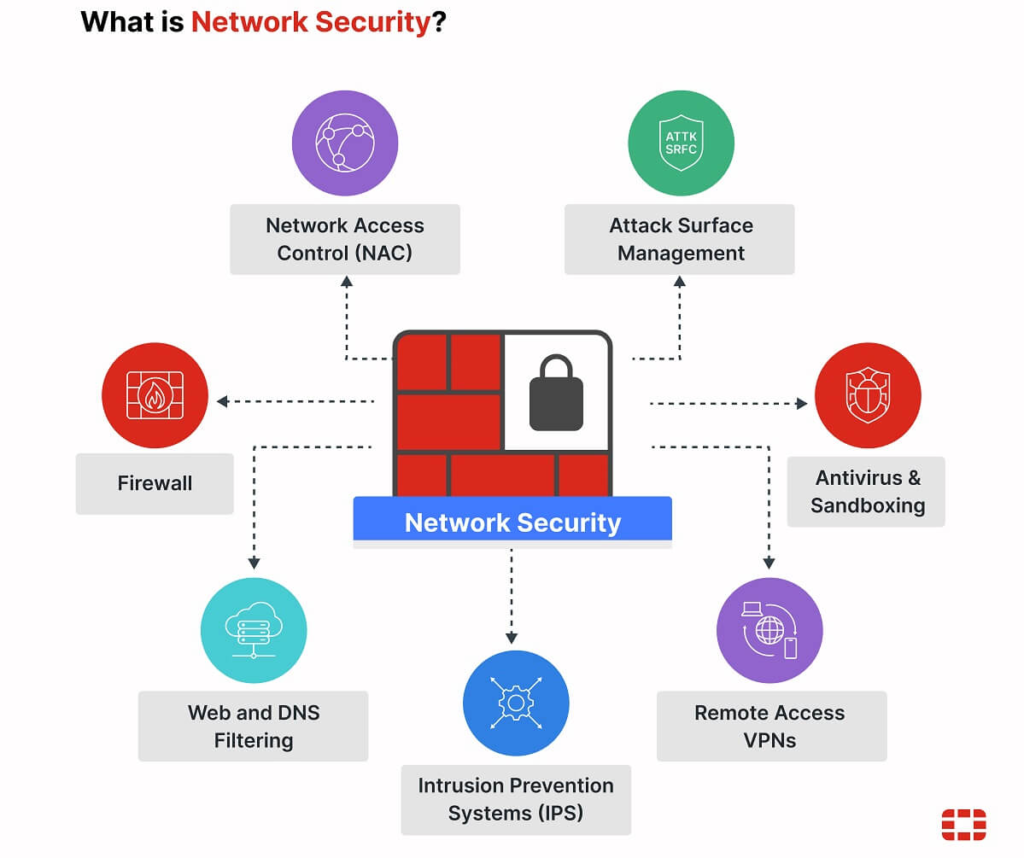

Ağ Altyapısını Güvence Altına Alan Temel Bileşenler

Güvenli bir ağ altyapısı, sistemleri, cihazları ve verileri bilinen, bilinmeyen ve sıfırıncı gün tehditlerine karşı korur. Bu temeli oluşturmak için birkaç temel bileşene ihtiyaç duyuluyor. Kurumsal ağ koruma stratejileri bu bileşenlerin bütünleşik bir şekilde çalışmasını gerektiriyor.

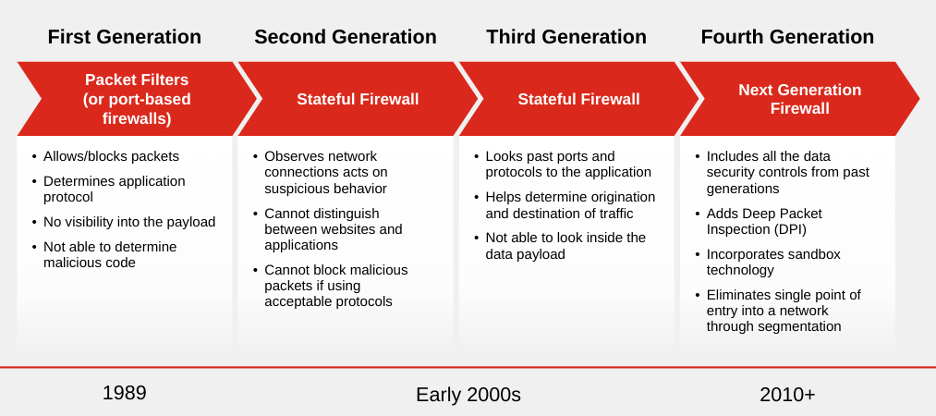

1. Ağ Güvenlik Duvarları

Güvenlik duvarı, önceden tanımlanmış güvenlik kurallarına göre gelen ve giden ağ trafiğini izleyen, filtreleyen ve kontrol eden temel bir güvenlik kontrolüdür. Güvenilen iç ağlar ile güvenilmeyen dış ağlar arasında bir bariyer görevi gören bu sistem, veri paketlerini inceleyerek onları engelleme veya izin verme kararı alır. Yeni nesil güvenlik duvarı ise geleneksel çözümlerin ötesine geçen modern bir sürümdür. Bu sistemler, daha sağlam koruma için derin paket incelemesi yapar. Yeni nesil güvenlik duvarları genellikle saldırı önleme, antivirüs, dosya yalıtımı, web ve DNS filtreleme gibi birçok temel ağ güvenliği özelliğini tek bir kapsamlı üründe birleştirir. Güvenlik duvarı fiyatları, seçilen donanım özelliklerine ve ihtiyaç duyulan lisans servislerine göre değişkenlik gösteriyor.

2. LAN Uç Noktası

Anahtarlama ve kablosuz erişim noktalarını birleştiren LAN uç noktası, bağlantı ve güvenliği entegre ederek dahili ağa bağlanan cihazların güvenliğini sağlar. Anahtarlama, trafik filtrelemeyi ve port seviyesinde erişim kontrolünü kolaylaştırarak ağ ucunda yeterli güvenliği sağlar. Bu sayede yöneticiler, granüler ağ segmentlerinde politikalar uygulayabilir. Kablosuz erişim noktaları ise aktarım halindeki veriyi korumak için şifreleme protokolleri ve kimlik doğrulama mekanizmaları uygular. Ayrıca yetkisiz cihazların ağa bağlanmasını kısıtlayan erişim kontrol listelerini destekler.

3. 5G Ağ Geçitleri

5G ağ geçitleri, şube ofisleri ve kampüsler için yedekli ve birincil bağlantılar açısından kritik öneme sahiptir. Bu cihazları ağın geri kalanıyla aynı güvenlik şemsiyesi altında barındırmak, ortak yapılandırma sağlayarak saldırı yüzeyini azaltır.

4. Saldırı Önleme Sistemleri

Saldırı önleme sistemi, bilinen ve şüpheli tehditleri ağ çekirdeğini veya ucundaki cihazları etkilemeden tespit eder ve engeller. Kuzey-güney ve doğu-batı derin paket incelemesinin yanı sıra şifreli trafiğin incelenmesi de dahil olmak üzere kapsamlı bir koruma sağlar. Bu sistemler ayrıca ağ seviyesindeki güvenlik açıklarını azaltan sanal yamalama yapabilir. Saldırı önleme sistemleri kullanan kuruluşlar, saldırı imzalarını ve anormal davranışları hızla tespit edebilir. Sistem, kötü amaçlı trafiği engellemek için otomatik olarak harekete geçer ve daha fazla araştırma için yöneticileri uyarır.

5. Antivirüs ve Yalıtım Ortamı

Bu araçlar, bir dosyanın kötü amaçlı olup olmadığını belirlemede kritik öneme sahiptir. Antivirüs koruması bilinen kötü amaçlı yazılım tehditlerini engellerken, yalıtım ortamı şüpheli dosyaları analiz etmek için güvenli bir alan sağlar. Bir kullanıcı bir e-posta ekinden bir dosya indirdiğinde, antivirüs yazılımı dosyayı bilinen saldırı imzaları ve davranışları için tarar. Onaylanmış bir tehditse, yazılım dosyayı karantinaya alır veya kaldırır. Bilinmeyen bir dosya için yalıtım ortamı, dosyayı korumalı bir alana izole eder ve kötü amaçlı olup olmadığını belirlemek için test eder.

6. Web ve DNS Filtreleme

Bu araçlar, kuruluşların DNS hırsızlığı, tünelleme gibi alan tabanlı saldırıları durdurmasını sağlar. URL filtreleme de kullanıcıların ve uygulamaların kötü amaçlı web siteleriyle bağlantılı şüpheli URL’lere erişmesini engeller. Bu web güvenliği araçları, işletmelerin kabul edilebilir kullanım politikalarını uygulamasına yardımcı olur.

7. Siber Varlık Saldırı Yüzeyi Yönetimi

Kuruluşların tüm saldırı yüzeylerinde görünürlüğe ihtiyacı vardır. Bu araç, kuruluşların ağ BT, OT ve IoT varlıklarını otomatik olarak tanımlamasına ve bu varlıkları olası riskler için değerlendirmesine yardımcı olur. Araçlar ayrıca mevcut güvenlik altyapısını ve kontrollerini yanlış yapılandırmalar ve daha az optimal ayarlar için değerlendirebilir.

8. Uzaktan Erişim VPN’leri

Uzaktaki kullanıcıların kurumsal ağa güvenli erişime ihtiyacı vardır. Uzaktan erişim güvenliği için VPN çözümleri, halka açık bir Wi-Fi ağından özel, şifreli bir bağlantı oluşturarak çalışanların kişisel cihazlarından kritik kaynakları güvenle kullanmasını sağlar. Bu çözümler özellikle hibrit çalışma ortamlarında kullanışlıdır. Uzaktaki çalışanlar, verilerinin kötü niyetli müdahalelerden güvende olduğu bilgisiyle üretken kalabilir.

9. Ağ Erişim Kontrolü

Ağ erişim kontrolü, ağa erişimi yönetir ve yalnızca yetkili ve uyumlu cihazların giriş yapmasını sağlar. Bu çözümler, cihazları tanımlar ve kimlik doğrulaması yapar. Yalnızca önceden tanımlanmış uyumluluk politikalarını karşılıyorlarsa erişim izni verir. Bu, kullanıcıların korumasız kişisel cihazlarda ağa erişmesini engeller. Ayrıca şirketin IoT ve operasyonel teknoloji dağıtımlarını yönetmesine yardımcı olabilir.

Ağ Güvenliğiyle İlgili Diğer Teknolojiler

Doğrudan ağı desteklemese de, altyapıyı korumaya yardımcı olan ilgili siber güvenlik teknolojileri bulunuyor. Ağ güvenlik araçları ekosisteminin önemli parçaları olarak değerlendiriliyorlar.

1. Uç Nokta Algılama ve Yanıt

Uç nokta güvenliği çözümleri, tüm kullanıcı ve uç nokta etkinliklerini sürekli izleyerek onları tehditlerden korur ve şüpheli davranışları tespit eder. Ayrıca tehdidi ortadan kaldıran ve etkilenen sistemi ağın geri kalanını etkilemekten izole eden araştırma ve olay müdahale yetenekleri sunar.

2. E-posta Güvenliği

E-posta güvenliği, çalışanları siber tehditlerden ve kimlik avı, hedefli kimlik avı ve diğer e-posta tabanlı taktikler dahil olmak üzere sosyal mühendislik saldırılarından korur. Gelen e-postaları inceleyerek olası risk faktörlerini tespit eder. Örneğin, kötü amaçlı yazılım, şüpheli bağlantılar, sorunlu içerik ve görüntüler içeren iletişimleri tanımlar.

3. Veri Kaybı Önleme

Veri kaybı önleme çözümleri, bulut sistemleri genelinde hassas bilgileri tanımlar, kazara veri paylaşımını azaltır ve veri sızıntısını önler. Veri depolarında görünürlüğü artırarak işletmelerin politika ihlallerini izlemesine ve düzeltmesine yardımcı olur.

4. DDoS Koruması

DDoS koruması, kurumsal ağı boğmayı ve operasyonları kesintiye uğratmayı amaçlayan hizmet engelleme saldırılarına karşı savunma sağlar. Yeni nesi DDoS çözümleri veri paketlerini hızla inceler ve yasa dışı trafiğin ağı sular altında bırakmasını otomatik olarak engeller.

5. Uygulama Güvenliği

Uygulama güvenliği araçları, yöneticilerin iyi bilinen ve özel uygulamalar tarafından oluşturulan trafiği tanımasını sağlar. IPS protokol kod çözücülerini kullanarak trafiği analiz eder ve uygulamaları tanımlar. Bu, yöneticilerin belirli uygulamalara veya tüm kategorilerine erişime izin vermek, reddetmek veya kısıtlamak için hızlıca politikalar oluşturmasını sağlar.

5. Cloud Access Security Broker

Bulut güvenliği çözümleri arasında yer alan Cloud Access Security Broker, hizmet olarak yazılım uygulamalarına, kullanıcılara ve verilere güvenlik sağlar. Hat içi CASB, bulut uygulamalarında hareket halindeki ve beklemedeki veriler için görünürlük, uyumluluk ve tehdit koruması sunar. Ayrıca gölge BT raporları, risk değerlendirmeleri ve daha fazlasını oluşturur.

Ağ Güvenliğinin Faydaları ve Zorlukları

Ağ güvenliğinin işletmelere sağladığı beş temel fayda bulunuyor. Birincisi, hassas verileri korur ve siber saldırı koruma mekanizmalarıyla tehditleri engeller. Kişisel veriler, fikri mülkiyet, müşteri bilgileri, finansal kayıtlar ve daha fazlası gibi hassas verileri kötü amaçlı yazılım, fidye yazılımı ve kimlik avı gibi siber tehditlerden korur. İkincisi, iş sürekliliğini ve sistem dayanıklılığını garanti eder. Güçlü ağ güvenliği, kesinti süresini en aza indirir ve işletmenin siber saldırılara karşı operasyonel ve dayanıklı kalmasını sağlar. Üçüncüsü, mevzuat uyumluluğu ve risk yönetimi sağlar. Etkili ağ güvenliği, kuruluşların KVKK ve PCI DSS gibi düzenleyici çerçevelere uyumlu kalmasını garanti eder. Dördüncüsü, erişim kontrolünü ve kimlik doğrulamayı güçlendirir. Ağ güvenliği, yalnızca yetkili çalışanların hassas verilere erişebilmesini sağlayarak erişim kontrolünü ve kimlik doğrulamayı güçlendirir. Beşincisi, müşteri güvenini ve marka itibarını artırır. Hassas kurumsal ve müşteri verilerini koruma taahhüdü, bir işletmenin itibarını artırabilir ve ortaklarla güven oluşturabilir.

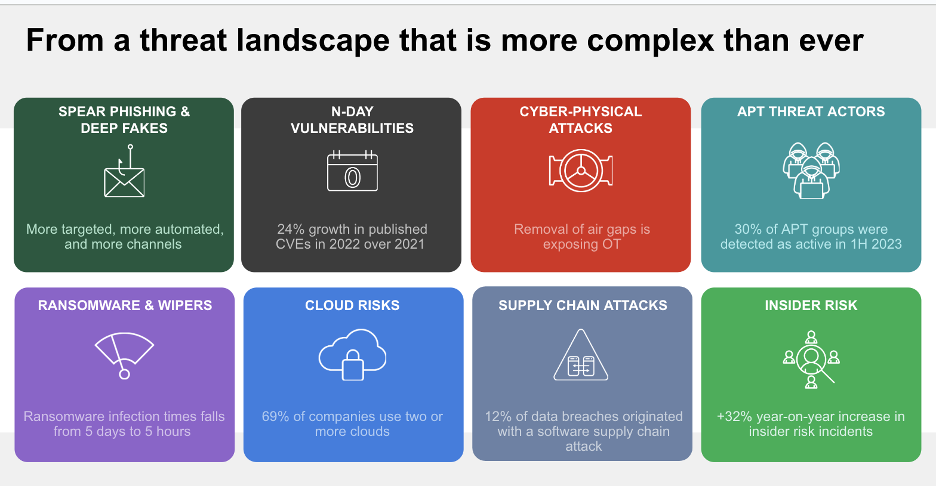

Ağ güvenliğindeki en önemli zorluklar arasında genişleyen saldırı yüzeyi ve gelişmiş siber tehditler yer alıyor. Yeni teknoloji ve platformların yükselişi, saldırı yüzeyini genişleterek bilgisayar korsanlarına bir kuruluşun ağına erişmek için birden fazla nokta sağlıyor. BYOD politikaları ve uzaktan çalışma, geleneksel konum ve ağ sınırlarını bulanıklaştırırken yeni güvenlik açıkları da getiriyor. Modern ağların karmaşıklığı, özellikle bulut ortamlarının artan kullanımıyla birlikte insan hataları yanlış yapılandırmalara yol açabiliyor. Kontrolsüz yönetici erişimi, içeriden gelen tehditler ve veri ihlalleri riskini artırabiliyor.

Büyük ve Karmaşık Kurumsal Ortamlar İçin Ağ Güvenliği Çözümleri

Daha büyük ve karmaşık BT ortamlarında ağ güvenliği doğal olarak daha karmaşık hale geliyor. Neyse ki, ölçekte ağ korumasına uygun birkaç çözüm bulunuyor. Ağ altyapı güvenliği için bu çözümler kritik önem taşıyor.

1. Güvenlik Bilgileri ve Olay Yönetimi

Modern güvenlik operasyon merkezleri, olay yönetimine merkezi bir yaklaşım gerektirir. Bu olmadan, kuruluşu etkili bir şekilde korumak için bağlam veya görünürlükten yoksun kalırlar. Güvenlik bilgileri ve olay yönetimi çözümleri, kuruluş genelinde güvenliğin birleşik bir görünümünü sağlar. Ağ, uç nokta, bulut ve diğer güvenlik ürünlerinden bilgi toplar. Ayrıca davranış tabanlı yapay zeka destekli tehdit algılama, araştırma, uyumluluk raporlaması ve daha fazlasını sunar.

2. Ağ Algılama ve Yanıt

Ağ algılama ve yanıt, dahili ağ trafiğini izler. Normal davranışları temel alır ve kötü amaçlı yazılımları, kötü amaçlı trafiği ve ağ içinde bir saldırganın varlığını gösterebilecek anormal kalıpları tespit etmek için makine öğrenimi ve diğer analitikleri kullanır. Ayrıca doğrulanmış uyarıları araştırmak ve anında harekete geçmek için güçlü bir yetenek sağlar.

3. Genişletilmiş Algılama ve Yanıt

Genişletilmiş algılama ve yanıt, bir kuruluşun güvenlik ekosistemi genelinde tehdit algılama ve yanıtı kolaylaştırır. Uç noktalardan, ağlardan, e-postalardan ve buluttan verileri birleştirerek, bireysel araçların gözden kaçırabileceği şüpheli etkinlikleri tanımlar ve ilişkilendirir. Bu entegre yaklaşım, otomatik ve manuel eylemler yoluyla uyarıların veya çok adımlı olayların hızlı bir şekilde araştırılmasını ve düzeltilmesini sağlar.

4. Yönetilen Güvenlik Hizmetleri

Günümüzde ağ uçları, kullanıcının bağlandığı her yerdir ve işletmeler güvenliği ihtiyaç duyulan her yere genişletemeyebilir. Yönetilen güvenlik hizmeti sağlayıcıları, hemen, daha düşük maliyetle ihtiyaç duyulan kritik uzmanlık ve altyapı ile boşluğu doldurmaya yardımcı olabilir.

Kötü niyetli aktörler, yeni, daha zorlayıcı istismarlar ve tehditleri her zamankinden daha hızlı oluşturmak için Üretken Ön Eğitimli Dönüştürücüler ve diğer yapay zeka teknolojilerini giderek daha fazla kullandığından, güvenlik ekipleri de ateşe ateşle karşılık vermek için yapay zeka teknolojilerinden yararlanmalıdır. Tehdit istihbaratı, kuruluşların gelişen tehditlerle adım adım kalmasına yardımcı olabileceği için tartışmasız en önemli kullanım durumudur.

Yeni Nesil Ağ Güvenliği Trendleri Hangi Yöne Evriliyor?

Karmaşık BT ağ ortamları, kurumsal sitelerdeki şirket içi ekipmanları, bulut ortamlarını ve her yerden çalışan kullanıcıların uzaktan erişimini birleştirerek birden fazla tehdit yüzeyi içerir. Bu sorunu çözmek için hibrit mesh güvenlik duvarı, kurumsal BT’nin birden çok alanında koordineli koruma sağlayan birleşik bir güvenlik platformu ile ağ güvenliğini ele alır. Güvenli SD-WAN, şube ve uzak konumlar arasında güvenli, güvenilir bağlantı sağlar. Birleşik SASE çözümü, bulut üzerinden sunulan temel ağ ve güvenlik teknolojilerini sorunsuz bir şekilde entegre eder. Sıfır güven mimarisi ise hiçbir cihazın güvenli olmadığını varsayarak çalışan bir yaklaşım sunuyor. Evrensel ZTNA, ağın veya kullanıcının konumundan bağımsız olarak güvenli bağlantılar sağlar.

Ağ Güvenliği İçin En İyi Uygulamalar Nelerdir?

Düzenli güvenlik denetimleri yapmak, kuruluşların güvenlik açıklarını tırmanmadan önce belirlemesine ve tespit etmesine yardımcı olur. Ağı küçük, birden çok segmente bölmek, veri akışı ve erişim üzerinde ayrıntılı kontrol sağlar. Çok faktörlü kimlik doğrulama uygulamak, güçlü parolalarla birleştiğinde yetkisiz erişimi azaltabilir ve ağ güvenliğini güçlendirebilir. VPN’ler, uzak kullanıcılar ve ağ arasındaki trafiği şifreleyerek güvenli bağlantılar kurar. En az ayrıcalık erişim politikası, kullanıcıların erişimini sınırlar. Ayrıca çalışanlara ağ güvenliği farkındalığı konusunda eğitim vermek de büyük önem taşıyor. Ağ güvenliği nedir sorusunun cevabını bilen ve tehditleri tanıyan çalışanlar, ilk savunma hattını oluşturur.

Ağ güvenliği, bir kuruluşun sürekli gelişen siber tehditlerle mücadeleye hazır olduğunu ve verilerinin bütünlüğünü koruma ciddiyetini tanımlar. Temel parola şifreleme yaklaşımı artık geçerli değil ve tehditleri önleyemez. Bu nedenle, bu ihlalleri önlemek ve hassas verileri korumak için güçlü ve gelişmiş ağ güvenliği önlemleri ve araçları uygulamak çok önemlidir. Yeni nesil güvenlik duvarları proaktif savunma ve siber saldırılara karşı koruma için yapay zeka destekli tehdit istihbaratı sağlar.

Ağ Güvenliği ve Siber Güvenlik Arasındaki Farklar Nelerdir?

Ağ güvenliği ve siber güvenlik kavramları sıklıkla birbirinin yerine kullanılsa da, aslında farklı kapsam ve sorumluluk alanlarına sahiptir. İşte bu iki kavram arasındaki temel farklar:

| Karşılaştırma Alanı | Ağ Güvenliği | Siber Güvenlik |

|---|---|---|

| Temel Tanım | İşletme ağı içerisinde dolaşan verilerin yetkisiz erişime karşı korunmasını sağlayan mekanizmalar bütünüdür. Özellikle iç tehditlere karşı veri trafiğini güvence altına alır. | Kurumun tüm dijital varlıklarını (cihazlar, sunucular, sistemler) siber suçlulara karşı koruyan kapsamlı savunma katmanıdır. |

| Koruma Kapsamı | Yalnızca ağ üzerinden akan geçiş verilerini korur. Ağ alanı içerisindeki tüm trafiğin güvenliğinden sorumludur. | Cihaz ve sunucularda depolanan veriler dahil olmak üzere tüm dijital verileri korur. Siber alemdeki her türlü varlığı güvence altına alır. |

| Hiyerarşik Konum | Siber güvenliğin bir alt kümesidir. | Bilgi güvenliğinin bir alt kümesidir. |

| Hedeflenen Tehditler | DOS saldırıları, virüsler ve solucanlar gibi ağ tabanlı tehditlere karşı koruma sağlar. | Kimlik avı (phishing), ön mesajlaşma (pretexting) ve siber dolandırıcılık gibi sosyal mühendislik saldırılarına karşı koruma sağlar. |

| Koruma Türü | Truva atları ve kötü amaçlı yazılımların ağ üzerinden yayılmasını engeller. | Siber suçlar, veri ihlalleri ve çevrimiçi dolandırıcılık faaliyetlerine karşı koruma sağlar. |

| Veri Güvenliği | Ağ üzerinde dolaşan verilerin terminaller arası iletişim sırasında güvenliğini sağlar. | Depolanan verilerin yetkisiz erişim ve dinlemelere karşı korunmasıyla ilgilenir. |

| Örnek Uygulamalar | • Çok faktörlü kimlik doğrulama • Düzenli yazılım güncellemeleri • Sıkı parola politikaları • Güvenlik duvarı yapılandırmaları | • Hassas verilerin şifrelenmesi • Çevrimiçi kimlik doğrulama sistemleri • Güncel tehdit istihbaratı • Güvenlik açığı yönetimi |

| Popüler İş Unvanları | • Ağ Güvenliği Mühendisi • Ağ Güvenliği Mimarı | • Siber Güvenlik Mimarı • Siber Güvenlik Analisti |

| Temel İş Sorumluluğu | İşletmenin BT altyapısını oluşturan ağ bileşenlerini dış ve iç tehditlere karşı korumak. | Siber tehditleri önleme, tespit etme ve olası saldırılardan kurtarma süreçlerini yönetmek. |

Ağ güvenliği, verilerin iletim sırasında korunmasına odaklanırken; siber güvenlik, verilerin depolanması, işlenmesi ve iletilmesi dahil tüm dijital süreçleri kapsayan daha geniş bir koruma sağlar. Bir kurumun güvenlik stratejisi, her iki alanı da kapsayacak şekilde bütüncül bir yaklaşımla oluşturulmalıdır.

Ağ Güvenliği Hakkında Sıkça Sorulan Sorular

Ağ güvenliği nedir?

Ağ güvenliği, bir kurumun ağ altyapısının bütünlüğünü, gizliliğini ve kullanılabilirliğini yetkisiz erişim, kötüye kullanım veya kötü niyetli saldırılara karşı korumak için uygulanan donanımsal, yazılımsal ve prosedürel önlemlerin tamamıdır. Güvenlik duvarları, izinsiz giriş tespit sistemleri, VPN’ler ve erişim kontrol mekanizmaları gibi çeşitli teknolojileri kapsayan bütüncül bir yaklaşımdır.

İşletmelerin ağ güvenliğine neden ihtiyacı var?

Ağ güvenliğindeki zafiyetler, bilgisayar korsanlarına kurum ağına sızma, operasyonları sekteye uğratma ve hassas verileri ele geçirme fırsatı sunar. Bu tür ihlaller; itibar kaybı, mali zararlar, yasal yaptırımlar ve müşteri güveninin sarsılması gibi ciddi sonuçlara yol açabilir. Ağ güvenliği koruması, verilerin kaybolmasını, çalınmasını veya manipüle edilmesini önlemek için çok katmanlı savunma mekanizmaları uygulayarak bu riskleri minimize eder.

Ağ güvenliği nasıl çalışır?

Ağ güvenliği teknolojileri, ağınızı olası tehditlere karşı bütüncül bir şekilde korumak için birden fazla katmanda çalışır:

- Uç Katman: Güvenlik duvarları ve VPN’ler ile ağa giriş-çıkış noktaları kontrol edilir.

- İç Katman: İzinsiz giriş tespit ve önleme sistemleri ile ağ içi trafik sürekli izlenir.

- Uç Nokta Katmanı: Kullanıcı cihazlarında antivirüs ve uç nokta koruma çözümleri çalışır.

- Veri Katmanı: Şifreleme ve erişim kontrol mekanizmaları ile veriler korunur.

Bu katmanlı yaklaşım, tehditlerin tek bir noktada durdurulmasını ve ağın bütünlüğünün korunmasını sağlar.

Ağ güvenliğine yönelik yaygın tehditler nelerdir?

Kurumsal ağları hedef alan başlıca tehditler şunlardır:

- Kimlik Avı (Phishing): Kullanıcıları kandırarak hassas bilgilerini ele geçirmeyi hedefleyen sosyal mühendislik saldırıları.

- Kötü Amaçlı Yazılım (Malware): Virüsler, solucanlar, truva atları ve fidye yazılımları gibi ağa sızarak zarar veren yazılımlar.

- DDoS Saldırıları: Ağ kaynaklarını aşırı yükleyerek hizmetlerin kullanılamaz hale getirilmesi.

- Ortadaki Adam (MiM) Saldırıları: İki taraf arasındaki iletişimin gizlice dinlenmesi veya manipüle edilmesi.

- Yetkisiz Erişim: Zayıf kimlik doğrulama veya yapılandırma hataları nedeniyle ağa izinsiz giriş yapılması.

Ağ güvenliği ile siber güvenlik arasındaki fark nedir?

Siber güvenlik, kurumun tüm dijital varlıklarını (veri tabanları, uygulamalar, bulut hizmetleri, kullanıcı cihazları vb.) kapsayan daha geniş bir disiplindir. Ağ güvenliği ise siber güvenliğin bir alt kümesi olup, özellikle verilerin ağ üzerinden iletimi sırasında korunmasına ve ağ altyapısının güvenliğine odaklanır. Siber güvenlik hem ağ içindeki hem de ağ dışındaki tüm dijital varlıkları korurken, ağ güvenliği yalnızca ağ trafiğini ve iletişim altyapısını güvence altına alır.

Ağ güvenliği için güvenlik politikaları ve uyumluluk neden kritik öneme sahiptir?

Ağ güvenliği politikaları, güvenli bir ağ altyapısının sürdürülmesi için yol gösterici bir çerçeve oluşturur. Bu politikalar:

- Teknik yapılandırmaların standartlaştırılmasını sağlar.

- Kullanıcı davranışlarına ilişkin beklentileri tanımlar.

- Güvenlik ihlali durumunda izlenecek prosedürleri belirler.

- KVKK, GDPR, HIPAA gibi yasal düzenlemelere uyumluluğu garanti altına alır.

Etkin güvenlik politikaları, insan hatalarını minimize ederek ve tutarlı güvenlik uygulamalarını teşvik ederek ağın potansiyel tehditlere karşı korunmasında kritik bir rol oynar.

Kurumunuzun ağ güvenliği ihtiyaçlarını değerlendirmek, size en uygun çözümü belirlemek ve mevcut altyapınızı güçlendirmek için uzman ekibimizle çalışabilirsiniz. Ağ güvenliği ürünlerinin seçimi, uygulanması ve yönetimi konularında size destek sağlayabiliriz.

Eğer sizlerin de böyle ihtiyaçları var ise satis@itstack.com.tr mail adresinden veya 0850 800 14 84 nolu telefon numaramızdan bize ulaşabilirsiniz.