Ağ teknolojileri devi Cisco Catalyst SD-WAN Controller sistemlerini hedef alan ve saldırganların parola girmeden tam yetki elde etmesine yol açan kritik bir güvenlik açığını kapattı. CVE-2026-20182 referans numarasıyla takip edilen bu açık on üzerinden on tam puan alarak zafiyetin vahametini gözler önüne seriyor. Şirket yayınladığı acil uyarı metninde söz konusu açığın Mayıs 2026 başından itibaren kısıtlı bir grup üzerinde aktif olarak kullanıldığını bildirerek tüm yöneticileri güncelleme yapmaya çağırıyor.

Eşleme Mekanizmasındaki Hata Uzaktan Yönetici Yetkisi Sağlıyor

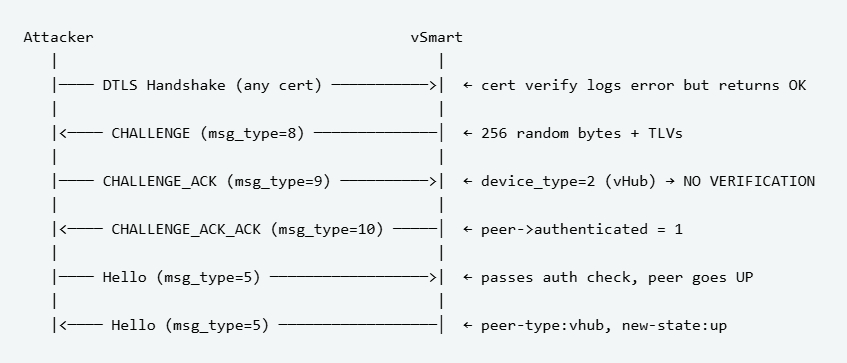

Yazılım mühendisleri peering authentication olarak bilinen eşleme doğrulama sürecindeki bir aksaklığın saldırganlarca suistimal edildiğini raporladı. Kötü niyetli aktörler hedef sisteme özel olarak hazırlanmış ağ paketleri gönderdikten sonra herhangi bir kullanıcı bilgisine ihtiyaç duymadan sisteme dahil olabiliyor. Sisteme sızan saldırgan yüksek yetkili bir kullanıcı hesabı üzerinden NETCONF protokolüne erişerek tüm SD-WAN kumaş yapısını ve ağ konfigürasyonlarını manipüle etme şansı yakalıyor. Bu durum ağ trafiğinin yönlendirilmesinden veri hırsızlığına kadar geniş bir spektrumda risk oluştururken kurumların dijital omurgasını savunmasız bırakıyor.

Rapid7 araştırmacıları tarafından gün yüzüne çıkarılan bu kimlik doğrulama atlatma açığı aslında vdaemon servisindeki yapısal bir zayıflıktan kaynaklanıyor. Uzmanlar hatanın UDP 12346 portu üzerinden çalışan DTLS katmanında barındığını; fakat bunun eski bir yamanın baypas edilmesi değil tamamen yeni bir mantıksal hata olduğunu bildirdi. İnternete açık konumda bulunan ve güvenlik duvarı filtrelemesi yapılmamış cihazlar ağ güvenliği saldırısı vektörlerine karşı çok daha savunmasız bir pozisyonda bekliyor. Şirket bu süreçte hem yerinde kurulumları hem de farklı bulut dağıtım modellerini kapsayan geniş bir ürün yelpazesinin tehdit altında olduğunu vurguluyor.

Sistem yöneticileri ağlarındaki olası sızma girişimlerini belirlemek adına auth.log dosyalarını titizlikle inceleyerek yetkisiz IP adreslerinden gelen erişim taleplerini takip ediyor. Özellikle tanınmayan adreslerden vmanage-admin kullanıcısı için kabul edilen genel anahtarlar siber saldırganların sistemde iz bırakması anlamına geliyor. Güvenlik ekipleri beklenmedik zamanlarda gerçekleşen eşleme olaylarını veya mevcut mimariyle uyumsuz cihaz türlerinin ağa dahil olma çabalarını kırmızı alarm olarak değerlendiriyor. Cisco acil yamaların uygulanmasının yanı sıra ağ erişim kontrol listelerinin sıkılaştırılmasını tavsiye ederek saldırı yüzeyinin daraltılmasını istiyor.

👉️ İlginizi Çekebilir: BitLocker’ı Etkisiz Hale Getiren YellowKey ve Ayrıcalık Yükselten GreenPlasma Windows 11’i Tehdit Ediyor

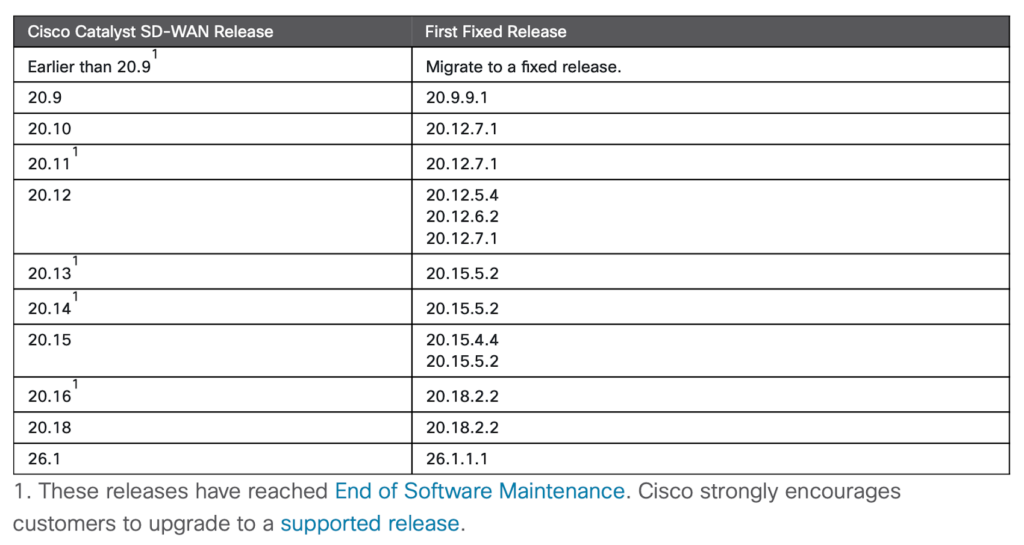

Siber tehdit aktörlerinin geçmişteki benzer açıklarla olan bağlantısı güvenlik camiasında endişeleri artırıyor. UAT-8616 gibi bilinen grupların geçmişte aynı servisi hedef alması bu tür hataların organize gruplar için ne kadar değerli olduğunu gösteriyor. Kurumsal ağların güvenliği sadece yamaların geçilmesine değil; aynı zamanda anormallik tespit sistemlerinin doğru yapılandırılmasına dayanıyor. Teknoloji dünyası bu Cisco güvenlik açığı krizinin yaygın bir saldırı dalgasına dönüşmemesi için yayınlanan güncel yazılım sürümlerine geçiş sürecini hızlandırıyor.