Active Directory, Microsoft tarafından Windows tabanlı sunucu ve istemci sistemleri için geliştirilen merkezi kimlik ve erişim yönetim sistemidir. İlk kez Windows Server 2000 ile birlikte kullanıma sunulan yapı, günümüzde kurumsal ve orta ölçekli işletmelerin BT altyapılarında yaygın şekilde kullanılmaktadır. Özellikle kullanıcı yönetimi, yetkilendirme ve güvenlik süreçlerinin merkezi hale getirilmesini sağlayarak sistem yönetimini önemli ölçüde kolaylaştırmaktadır. Active Directory nedir sorusu, özellikle kurumsal BT altyapılarıyla ilgilenen sistem yöneticilerinin en çok araştırdığı konuların başında gelmektedir.

Active Directory’nin temel amacı; kullanıcı hesaplarını, bilgisayarları, grupları ve ağ kaynaklarını tek merkez üzerinden yönetebilmektir. Bu sayede sistem yöneticileri, kullanıcı yetkilendirmelerini, parola politikalarını, erişim izinlerini ve güvenlik ayarlarını merkezi olarak kontrol edebilir. Kurumsal ağlarda güvenlik standartlarının korunması açısından da Active Directory önemli rol üstlenmektedir.

Sistem içerisinde kullanıcı hesapları, bilgisayar objeleri, grup bilgileri, güvenlik politikaları ve çeşitli ağ kaynakları tutulduğu için Active Directory aynı zamanda merkezi bir veritabanı yapısı olarak da değerlendirilmektedir. Böylece kullanıcı bilgileri ve erişim ayarları tek noktadan yönetilebilir hale gelirken, ağ üzerindeki tüm cihazlar daha kontrollü şekilde çalıştırılabilir.

Özellikle büyük ölçekli şirketlerde kullanıcı sayısının artmasıyla birlikte merkezi yönetim ihtiyacı daha kritik hale gelmektedir. Bu nedenle “Active Directory nedir?” sorusu, sistem yöneticileri, ağ uzmanları ve kurumsal BT altyapılarıyla ilgilenen kullanıcılar tarafından sıkça araştırılan konular arasında yer almaktadır.

Active Directory Mantıksal Yapısı ve Unsurları

Active Directory, kullanıcıların, cihazların ve ağ kaynaklarının merkezi şekilde yönetilebilmesi için hiyerarşik bir mantıksal yapı kullanır. Bu yapı sayesinde büyük ölçekli kurumsal ağlar daha düzenli, güvenli ve yönetilebilir hale gelir. Active Directory içerisinde yer alan her bileşen belirli görevler üstlenerek sistemin düzenli çalışmasını sağlar.

💡 Hiyerarşik yapının temel unsurları şunlardır:

- Domain

- Forest ve Tree

- Global Catalog

- Organizational Unit

- Schema

- Lightweight Directory Access Protocol (LDAP)

- Distinguished Names

- Relative Distinguished Names

Bu mantıksal yapı sayesinde Active Directory, büyük ölçekli ağ ortamlarında kullanıcı yönetimi, kaynak kontrolü ve güvenlik süreçlerinin merkezi ve düzenli şekilde yürütülmesini sağlamaktadır. Active Directory yönetimi, bu bileşenlerin doğru yapılandırılmasıyla daha etkin hale gelir.

Domain ve Child Domain

Domain, Active Directory altyapısının temel bileşenlerinden biridir. Active Directory kurulumu sırasında sistem yöneticisinin ilk belirlemesi gereken yapılardan biri domain adıdır. Seçilecek domain adının benzersiz, düzenli ve kurumsal yapıya uygun olması gerekir. Örneğin codit.local gibi bir domain adı kullanılabilir. Domain nedir sorusunun en net yanıtı, Active Directory’nin güvenlik sınırlarını belirleyen temel yapı taşıdır.

Her domain kendine ait güvenlik sınırlarına sahiptir. Kullanıcılar, yalnızca bağlı bulundukları domain içerisinde tanımlanan yetkiler doğrultusunda işlem gerçekleştirebilir. Böylece kullanıcı erişimleri merkezi şekilde kontrol edilirken ağ güvenliği de artırılmış olur.

💡Bir domain yapısı içerisinde:

- Kullanıcı hesapları

- Bilgisayarlar

- Sunucular

- Organizational Unit (OU) yapıları

- Grup politikaları

- Child domainler gibi birçok nesne yer alabilir.

Örneğin codit.local domainine dahil edilen CDTPC1 isimli bir bilgisayar, ağ üzerinde:

CDTPC1.codit.local

şeklinde tanımlanır. Bu yapı sayesinde cihazların hangi domaine bağlı olduğu merkezi olarak takip edilebilir.

Child domain, mevcut bir ana domaine bağlı şekilde çalışan alt domain yapısıdır. Özellikle büyük şirketlerde farklı lokasyonların veya departmanların ayrı şekilde yönetilebilmesi amacıyla kullanılır.

Örneğin merkezi bulunan bir teknoloji şirketinin farklı şehirlerde A ve B şubeleri olduğunu düşünelim. Bu durumda Active Directory yapısında:

a.codit.localb.codit.local

şeklinde child domainler oluşturulabilir.

Bu yapıda:

codit.local→ Parent Domaina.codit.localveb.codit.local→ Child Domain

olarak çalışır.

Child domainler ana domaine bağlı şekilde çalıştığı için parent domain ile aralarında otomatik olarak trust (güven) ilişkisi oluşur. Bu güven ilişkisi sayesinde kullanıcı doğrulama, kaynak paylaşımı ve yetkilendirme işlemleri domainler arasında güvenli biçimde gerçekleştirilebilir.

Child domain yapıları özellikle büyük ölçekli kurumsal ağlarda yönetim kolaylığı, güvenlik ayrımı ve merkezi kontrol sağlamak amacıyla yaygın şekilde kullanılmaktadır.

Forest ve Tree

Forest, Active Directory içerisinde yer alan en üst düzey mantıksal yapıdır. Bir veya birden fazla domain ile domain ağacının (tree) birleşiminden oluşur. Active Directory kurulumu sırasında oluşturulan ilk domain ile birlikte forest yapısı da otomatik olarak meydana gelir. Bu ilk domain aynı zamanda forest root domain olarak adlandırılır.

💡Forest yapısı içerisindeki tüm domainler farklı isimlere sahip olabilse de ortak bazı bileşenleri paylaşır. Bunlar arasında:

- Schema yapısı

- Global Catalog

- Yapılandırma bilgileri

- Güven ilişkileri

yer almaktadır.

Bu ortak yapı sayesinde forest içerisindeki domainler birbirleriyle güvenli şekilde iletişim kurabilir ve merkezi yönetim sağlanabilir. Forest ve tree yapısı, Active Directory’nin ölçeklenebilirliğini sağlayan en önemli bileşenlerdendir.

💡Örneğin:

codit.locala.codit.localb.codit.local

gibi farklı domainler aynı forest içerisinde yer alabilir. Bu domainler farklı isimlendirmelere sahip olsa da aynı Active Directory altyapısını paylaşırlar.

Tree, Active Directory yapısında birbirine bağlı domainlerden oluşan hiyerarşik yapıyı ifade eder. Özellikle parent ve child domain ilişkileri üzerinden oluşan dallanmış yapı “tree” olarak adlandırılır.

💡Örneğin:

codit.locala.codit.localb.codit.local

domainleri aynı isim alanını kullandığı için tek bir tree yapısı oluşturur.

Tree yapısı sayesinde domainler arasında düzenli hiyerarşi kurulabilir. Böylece büyük ölçekli kurumsal ağlarda kullanıcı, cihaz ve kaynak yönetimi daha organize şekilde gerçekleştirilebilir.

Forest ve tree yapıları, Active Directory’nin ölçeklenebilir ve merkezi yönetilebilir bir altyapı sunmasını sağlayan en önemli bileşenler arasında yer almaktadır.

Global Catalog

Global Catalog, Active Directory Forest yapısı içerisinde bulunan tüm domainlerdeki kullanıcılar, gruplar ve diğer dizin nesneleri hakkında bilgilerin tutulduğu merkezi veritabanı yapısıdır. Active Directory altyapısında hızlı arama, kullanıcı doğrulama ve nesne sorgulama işlemlerinin gerçekleştirilmesinde önemli rol oynar. Global Catalog sayesinde kullanıcılar yalnızca kendi domainleri içerisindeki değil, forest yapısındaki diğer domainlerde bulunan nesneleri de sorgulayabilir.

Global Catalog verileri, Global Catalog Server adı verilen domain controller sistemlerinde tutulur. Active Directory kurulumu sırasında oluşturulan ilk domain controller varsayılan olarak Global Catalog rolünü üstlenir. Eğer ortamda birden fazla domain controller bulunuyorsa, sistem yöneticileri ihtiyaç doğrultusunda diğer domain controller sunucularına da Global Catalog rolü atayabilir. Bu yaklaşım yük dağılımını artırır, sorgu performansını iyileştirir ve yedeklilik sağlar.

Organizational Unit

Organizational Unit (OU), Active Directory içerisinde kullanıcı hesapları, bilgisayarlar, gruplar ve diğer nesnelerin yönetimsel ihtiyaçlara göre düzenlenmesini sağlayan mantıksal yapılardır. OU yapıları sayesinde nesneler departman, lokasyon veya görev bazlı şekilde organize edilebilir. Bir domain içerisinde ihtiyaç duyulduğu kadar OU oluşturulabilir.

💡Örneğin şirket yapısına göre:

- Üretim

- Pazarlama

- Satış

- İnsan Kaynakları

- Muhasebe

gibi farklı Organizational Unit yapıları tanımlanabilir. Kullanıcılar, bilgisayarlar ve gruplar ilgili departmanların OU yapıları altında konumlandırılabilir.

Active Directory kurulumu tamamlandığında sistem varsayılan olarak bazı temel Organizational Unit yapılarını otomatik şekilde oluşturur. Bunlar genellikle Users, Computers ve Domain Controllers şeklinde sıralanır. OU yapısı, Active Directory ortamında merkezi yönetim ve güvenlik politikası uygulama açısından en önemli araçlardan biridir.

Schema

Schema, Active Directory içerisinde bulunan tüm nesnelerin nasıl tanımlanacağını belirleyen yapıdır. Kullanıcı, grup, bilgisayar, yazıcı gibi nesnelerin hangi özellikleri içereceği ve bu özelliklerin hangi kurallara göre işleneceği schema tarafından belirlenir. Örneğin bir kullanıcı nesnesi için kullanıcı adı, ad ve soyad, e-posta adresi, telefon numarası ve parola bilgileri gibi özellikler schema tarafından tanımlanabilir.

Schema yapısı forest içerisinde yalnızca bir adet bulunur ve forest içerisindeki tüm domainler aynı schema yapısını paylaşır. Schema bilgileri, Active Directory veritabanı içerisinde depolanır ve tüm domain controller sistemlerine çoğaltılır. Ayrıca ihtiyaç duyulması halinde schema genişletilebilir.

Lightweight Directory Access Protocol (LDAP)

LDAP (Lightweight Directory Access Protocol), OSI katmanları içerisinde Uygulama Katmanı’nda çalışan ve TCP/IP protokolü üzerinden dizin servislerini sorgulamak, yönetmek ve güncellemek için kullanılan standart iletişim protokolüdür. Active Directory altyapısında kullanıcılar, gruplar, bilgisayarlar ve diğer nesneler üzerinde sorgulama ve düzenleme işlemleri LDAP aracılığıyla gerçekleştirilir.

LDAP sayesinde Active Directory içerisindeki nesneler belirli kurallar doğrultusunda isimlendirilir ve dizin yapısı içerisinde organize edilir. Bu yapı, özellikle büyük ölçekli kurumsal ağlarda nesnelerin benzersiz şekilde tanımlanmasını sağlar.

Active Directory ortamında LDAP isimlendirme yapısı genellikle:

- CN (Common Name)

- OU (Organizational Unit)

- DC (Domain Component)

gibi bileşenlerden oluşur.

LDAP içerisinde kullanılan iki temel isimlendirme yöntemi bulunmaktadır:

✅ Distinguished Name (DN): Distinguished Name, Active Directory içerisindeki bir nesnenin ağ üzerindeki tam ve benzersiz yolunu ifade eder. Başka bir ifadeyle DN, nesnenin Active Directory hiyerarşisindeki tam konum bilgisidir.

Örneğin codit.local domaini altında bulunan IT Organizational Unit’i içerisindeki “Ali Acr” isimli kullanıcı için Distinguished Name şu şekilde olabilir:

CN=Ali Acr, OU=IT, DC=codit, DC=local

Bu yapı içerisinde:

CN→ Common NameOU→ Organizational UnitDC→ Domain Component

anlamına gelir.

Domain Component yapısı, domain hiyerarşisinin oluşturulmasını sağlar. Bu örnekte:

DC=coditDC=local

ifadeleri birlikte codit.local domainini temsil etmektedir.

Distinguished Name yapısı sayesinde Active Directory içerisindeki her nesne benzersiz şekilde tanımlanabilir ve ağ üzerinden erişilebilir hale gelir.

✅ Relative Distinguished Name (RDN): Relative Distinguished Name, bir nesnenin bulunduğu konteyner veya Organizational Unit içerisindeki benzersiz adını ifade eder. Başka bir ifadeyle RDN, Distinguished Name yapısının nesneyi temsil eden bölümüdür.

Yukarıdaki örnekte:

CN=Ali Acr

ifadesi Relative Distinguished Name olarak değerlendirilir.

Burada:

CN→ Relative Distinguished NameAli Acr→ Nesnenin adı

anlamına gelir.

RDN yapısı, aynı Organizational Unit içerisinde nesnelerin birbirinden ayırt edilmesini sağlar. Distinguished Name ise bu nesnenin Active Directory içerisindeki tam konum bilgisini ifade eder.

LDAP protokolü ve isimlendirme yapıları, Active Directory ortamında kullanıcı yönetimi, dizin erişimi ve merkezi kimlik doğrulama süreçlerinin temel bileşenleri arasında yer almaktadır.

👉️ İlginizi Çekebilir: HEC Kodu Nedir? Hexadecimal Sayı Sisteminin Temelleri ve Kullanım Alanları

Active Directory FSMO Rolleri Nedir?

Active Directory içerisinde yer alan kritik yönetim görevleri FSMO (Flexible Single Master Operations) rolleri tarafından yürütülmektedir. Bu roller, Active Directory altyapısındaki belirli işlemlerin çakışma olmadan merkezi şekilde yönetilmesini sağlar. Toplamda beş adet FSMO rolü bulunmaktadır. Active Directory rolleri sayesinde domain yapısı içerisindeki kritik işlemler merkezi olarak yönetilir ve veri tutarsızlıklarının önüne geçilir.

✅ Domain Naming Master: Forest yapısı içerisinde yeni domain ekleme veya mevcut domainleri kaldırma işlemlerini yöneten roldür. Active Directory kurulumu sırasında belirlenen domain isimlerinin doğrulanması ve benzersizliğinin kontrol edilmesi bu rol tarafından gerçekleştirilir.

✅ Schema Master: Active Directory schema yapısında değişiklik yapılmasından sorumlu roldür. Kullanıcı, grup veya bilgisayar gibi nesnelere ait yeni özelliklerin eklenmesi ya da schema güncellemeleri yalnızca Schema Master üzerinden gerçekleştirilebilir.

✅ RID Master: Domain ortamındaki her nesneye benzersiz SID (Security Identifier) numarası atanmasını sağlayan FSMO rolüdür. Kullanıcılar, gruplar ve bilgisayar hesapları için oluşturulan SID değerlerinin çakışmaması bu rol sayesinde sağlanır.

✅ PDC Emulator: Parola değişiklikleri, kullanıcı doğrulama işlemleri ve zaman senkronizasyonu gibi kritik işlemlerden sorumlu roldür. Özellikle parola güncellemeleri ilk olarak PDC Emulator üzerinde işlenir. Ayrıca eski Windows sistemleriyle uyumluluk süreçlerinde de önemli görev üstlenir.

✅ Infrastructure Master: Domainler arasındaki nesne bilgilerinin güncellenmesinden sorumludur. Özellikle farklı domainlerde bulunan kullanıcı ve grup bilgilerinin senkronize edilmesi sırasında görev alır.

FSMO rolleri, Active Directory altyapısının düzenli, güvenli ve tutarlı şekilde çalışmasını sağlayan en önemli bileşenler arasında yer almaktadır. Bu roller sayesinde domain yapısı içerisindeki kritik işlemler merkezi olarak yönetilir ve veri tutarsızlıklarının önüne geçilir.

Active Directory Özellikleri Nelerdir?

Active Directory, kurumsal ağ ortamlarında kullanıcı, cihaz ve kaynak yönetimini merkezi hale getiren güçlü bir dizin hizmetidir. Güvenlik, yönetim kolaylığı ve ölçeklenebilirlik açısından birçok avantaj sunan yapı, özellikle büyük ölçekli işletmelerde yaygın olarak kullanılmaktadır.

💡Active Directory’nin öne çıkan temel özellikleri şunlardır:

- Merkezileştirilmiş Yönetim: Kullanıcı hesapları, bilgisayarlar, gruplar ve ağ kaynakları tek merkez üzerinden yönetilebilir. Bu yapı sayesinde sistem yöneticileri tüm ağ ortamını daha kolay kontrol edebilir.

- Grup Bazlı Yetkilendirme ve Kısıtlama: Kullanıcılar belirli gruplar altında toplanarak erişim yetkileri merkezi şekilde yönetilebilir. Böylece departman veya görev bazlı güvenlik politikaları uygulanabilir.

- Kimlik Denetimi ve Yüksek Güvenlik: Active Directory, kullanıcı doğrulama işlemlerini merkezi olarak gerçekleştirir. Kimlik denetimi sayesinde yalnızca yetkili kullanıcıların sistem kaynaklarına erişmesine izin verilir ve ağ güvenliği üst seviyede tutulur.

- LDAP ile Entegre Çalışma: LDAP (Lightweight Directory Access Protocol) desteği sayesinde firewall sistemleri ve farklı dizin servisleriyle entegre şekilde çalışabilir. Bu yapı, kullanıcı doğrulama ve erişim yönetim süreçlerini kolaylaştırır.

- Replikasyon Desteği: Active Directory veritabanı, domain controller sistemleri arasında otomatik olarak çoğaltılabilir. Replikasyon özelliği sayesinde veriler ağ ortamında senkronize edilir ve sistem sürekliliği sağlanır.

Bu özellikler sayesinde Active Directory, kurumsal BT altyapılarında merkezi yönetim, güvenlik kontrolü ve kullanıcı organizasyonu açısından kritik rol üstlenmektedir.

Windows Server 2022’ye Active Directory Kurulumu

Windows Server üzerinde Active Directory kurulumu gerçekleştirmek için belirli adımların sırasıyla uygulanması gerekir. Active Directory kurulum adımları dikkatle takip edildiğinde sorunsuz bir şekilde tamamlanabilir. Windows Server Active Directory yapılandırması için aşağıdaki adımlar izlenir:

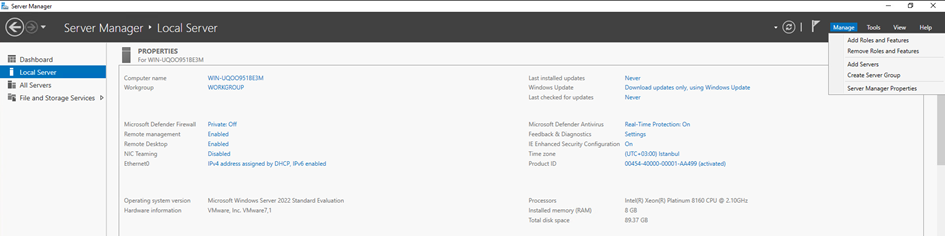

1. Server Manager’da “Manage” menüsünden “Add Roles and Features” seçeneğine tıklayın.

2. Açılan wizard ekranında bulunan “Before you begin” bölümünü “Next” butonuyla geçin.

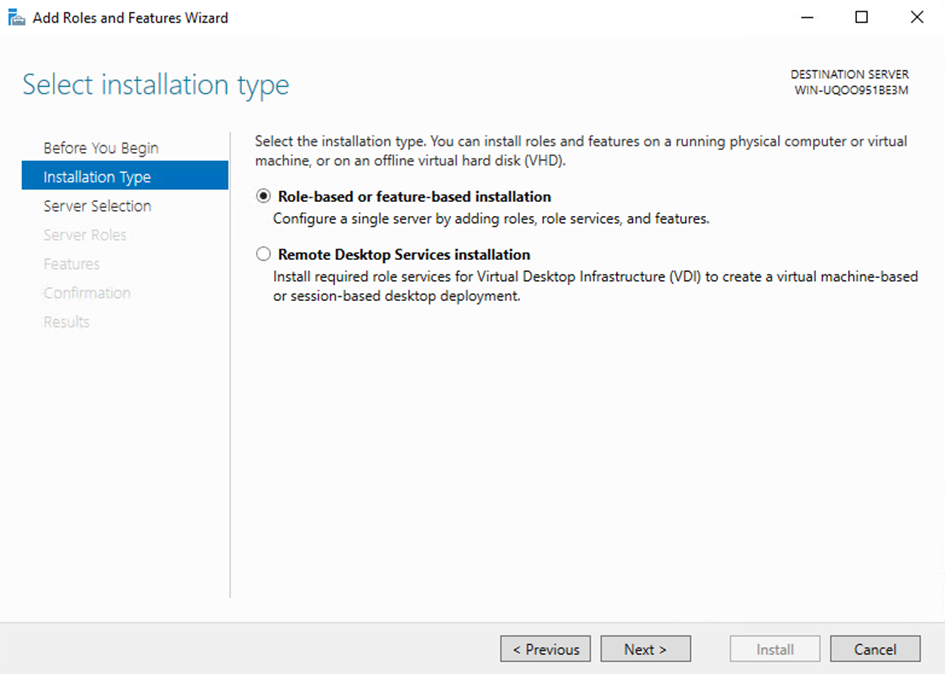

3. “Installation Type” kısmında “Role-based or feature-based installation” seçeneğini varsayılan şekilde bırakın ve “Next” butonuna tıklayın.

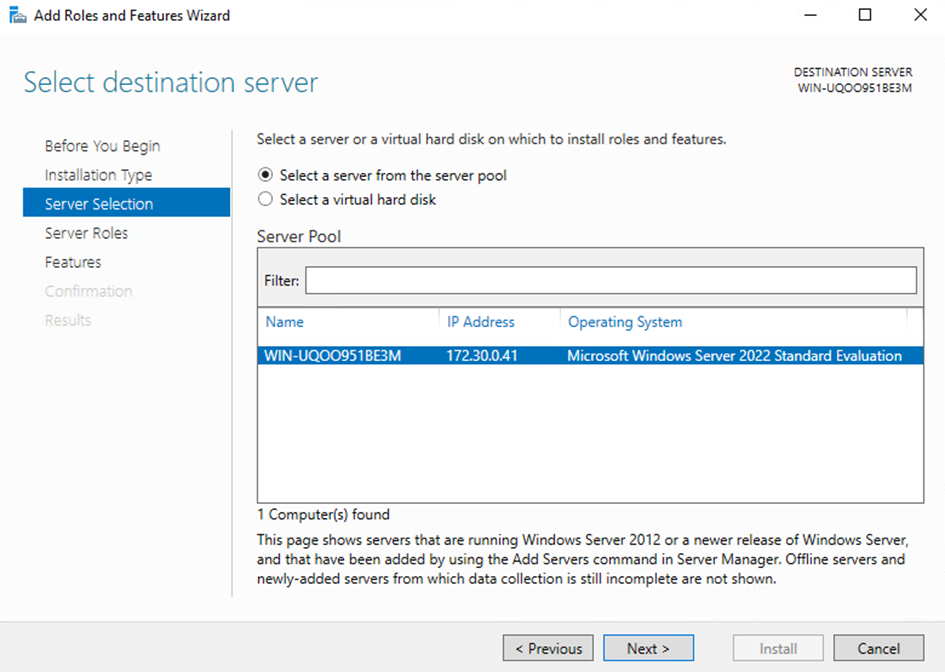

4. “Server Selection” ekranında kurulumu yapılacak sunucu seçili olacaktır. “Next” diyerek devam edin.

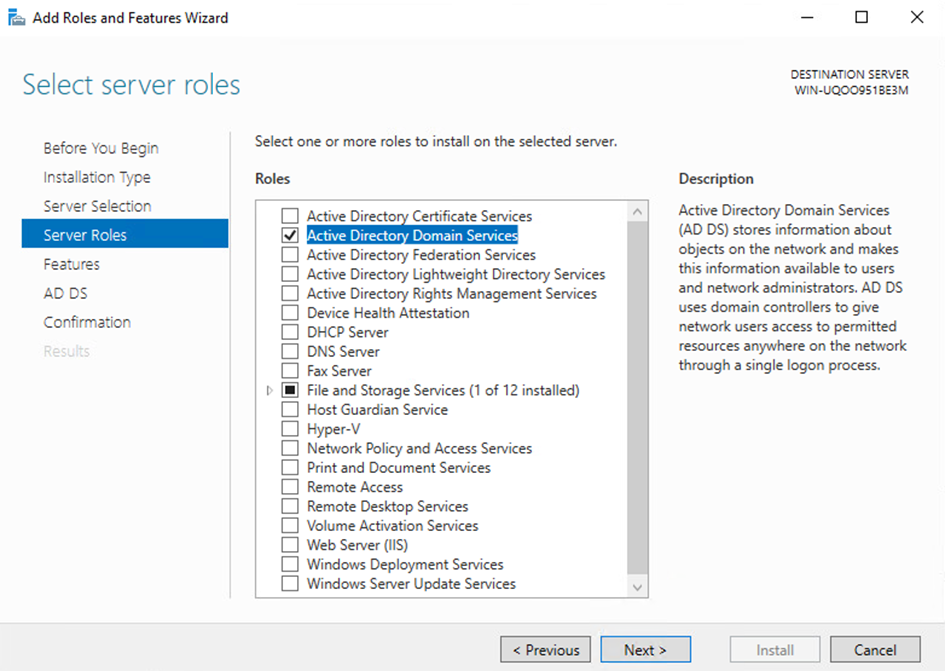

5. “Server Roles” bölümünde “Active Directory Domain Services” seçeneğini işaretleyin. Açılan pencerede “Add Features” butonuna tıklayın ve ardından “Next” ile ilerleyin.

6. “Features” bölümünde ek bir ayar yapmanıza gerek yoktur. Varsayılan ayarlarla “Next” butonuna tıklayın.

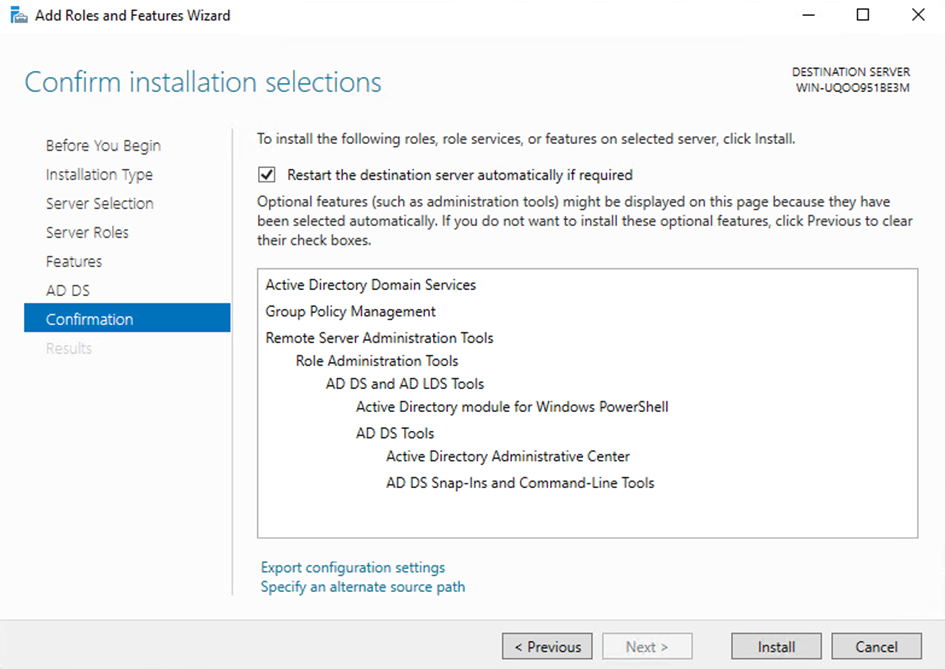

7. “Confirmation” ekranında “Restart the destination server automatically if required” seçeneğini işaretleyin ve ardından “Install” butonuna basın.

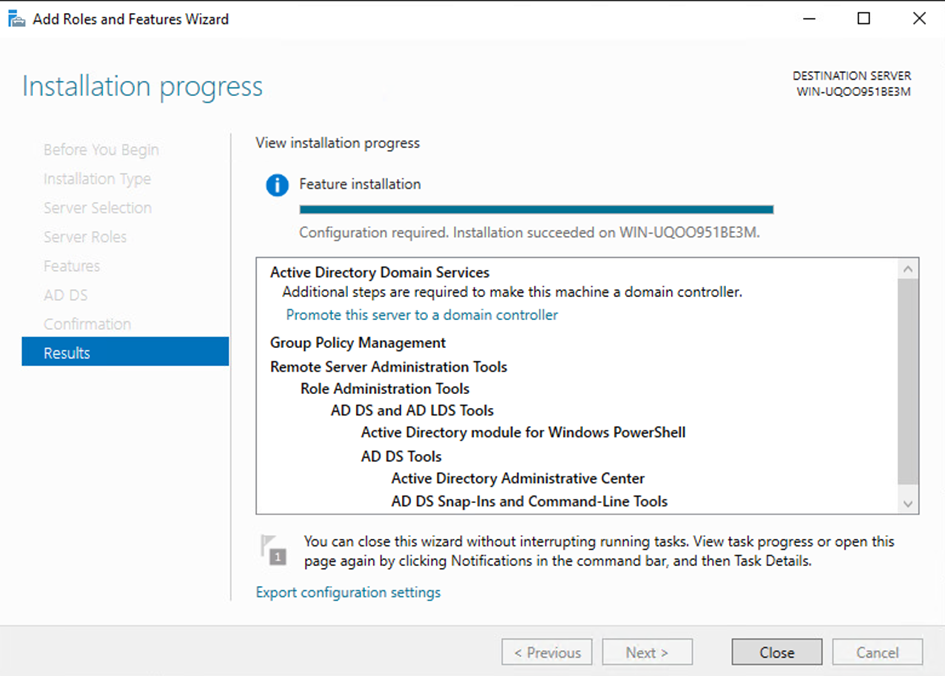

8. Rol yükleme işlemi tamamlandıktan sonra ekranda çıkan “Promote this server to a domain controller” seçeneğine tıklayarak yapılandırma aşamasına geçin. Domain controller kurulumu bu aşamada tamamlanır.

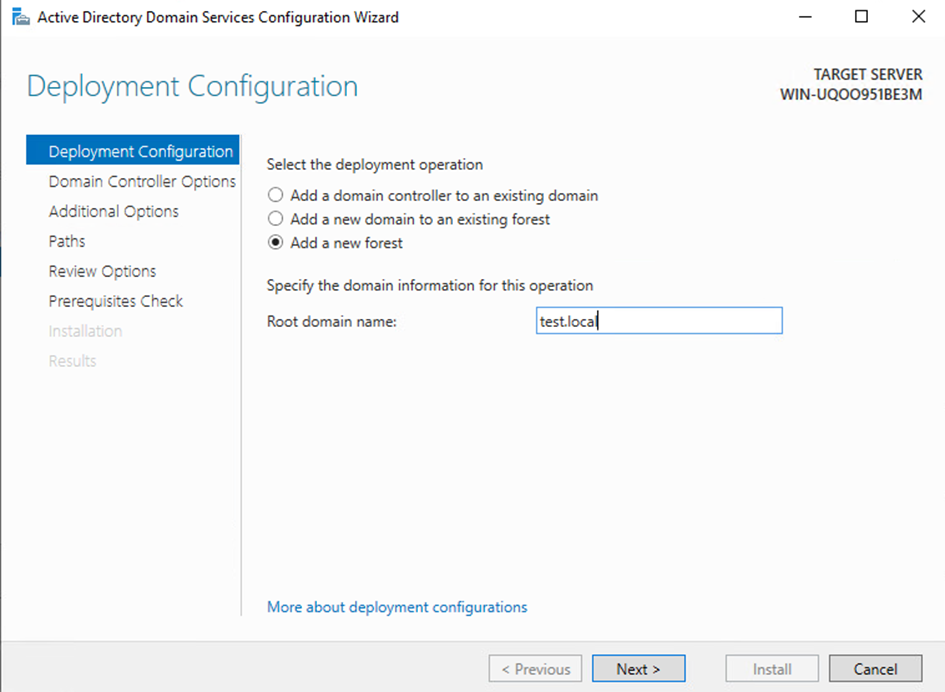

9. Yeni bir Active Directory kurulumu yapacağınız için açılan yapılandırma ekranında “Add a new forest” seçeneğini işaretleyin. “Root domain name” alanına kullanacağınız domain adını yazın. Örneğin “test.local”. Ardından “Next” butonuna tıklayarak devam edin.

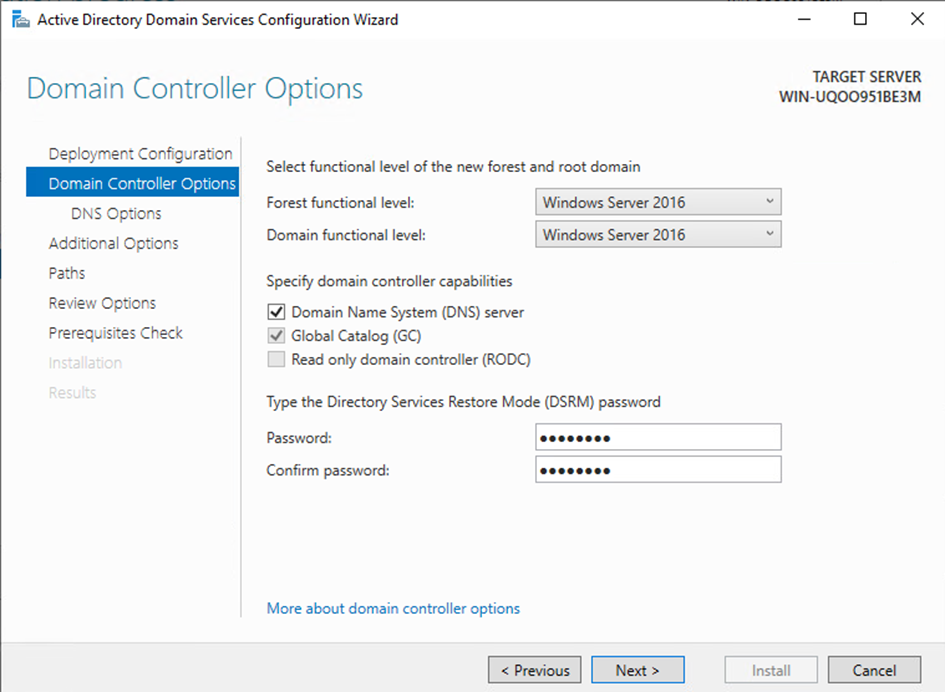

10. “Domain Controller Options” ekranında bulunan Forest Functional Level (FFL) ve Domain Functional Level (DFL) seçeneklerini en yüksek seviyede bırakabilirsiniz. “DSRM” alanına güçlü bir parola belirleyin. Aynı ekranda “Global Catalog” seçeneğinin aktif olduğunu göreceksiniz. Bu sunucu ilk domain controller olduğu için aynı zamanda Global Catalog Server görevini de üstlenecektir. Ayarları tamamladıktan sonra “Next” butonuna tıklayın.

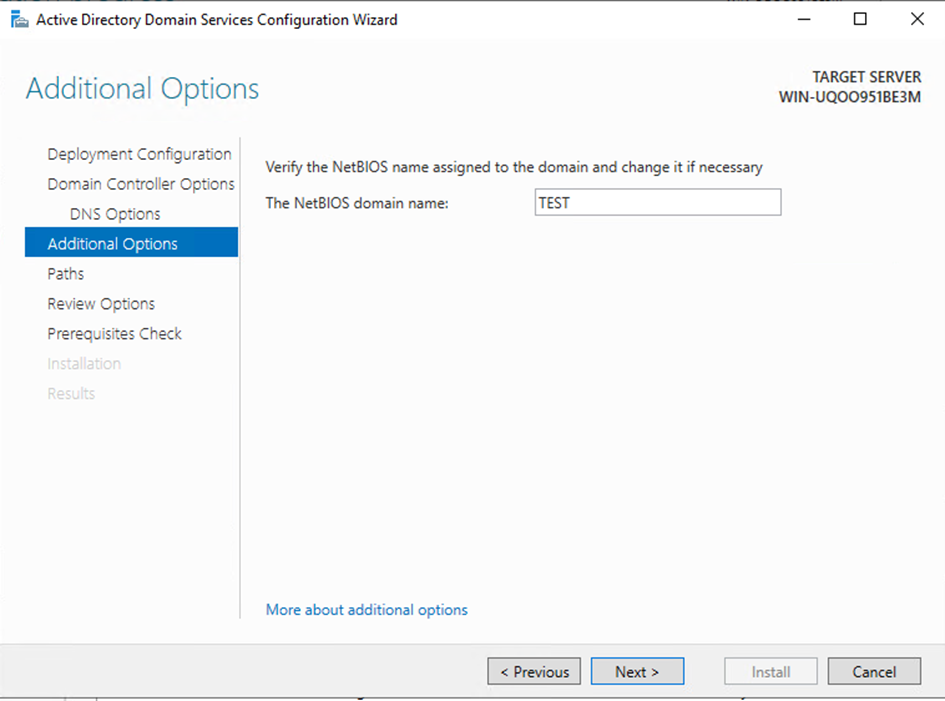

11. Bir sonraki ekranda ilk aşamada belirlediğiniz domain adı, “NetBIOS domain name” alanında kısaltılmış şekilde görüntülenecektir. NetBIOS domain adı maksimum 15 karakter uzunluğunda olabilir. Kontrolleri tamamladıktan sonra “Next” ile devam edin.

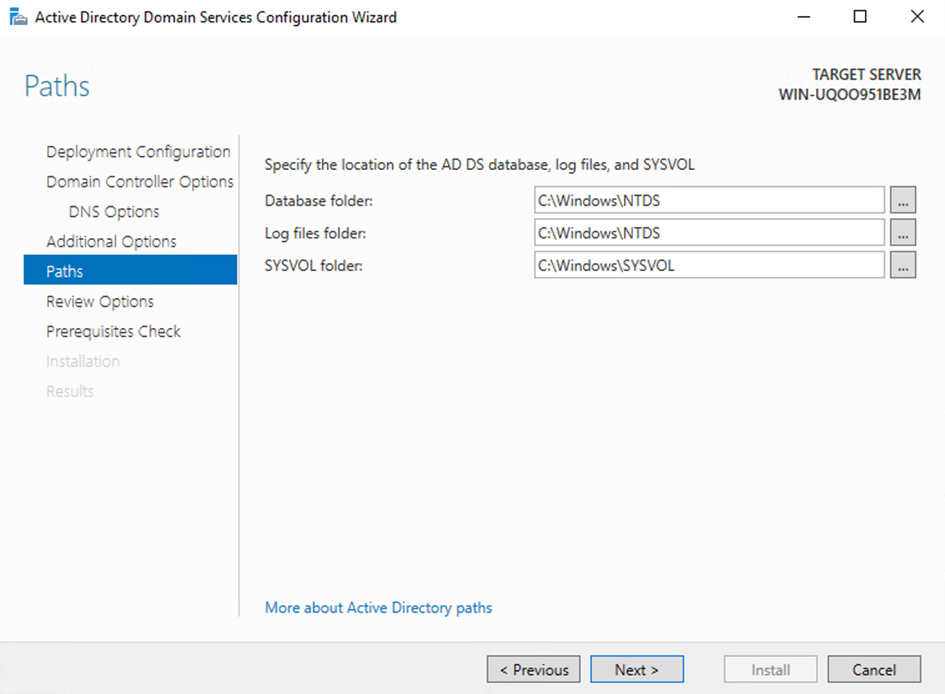

12. Karşınıza gelen ekranda Active Directory veritabanı, log dosyaları ve SYSVOL klasörünün hangi dizinde tutulacağı gösterilecektir. Varsayılan yolları kullanmak istiyorsanız herhangi bir değişiklik yapmadan devam edebilirsiniz. Ardından “Next” butonuna tıklayın.

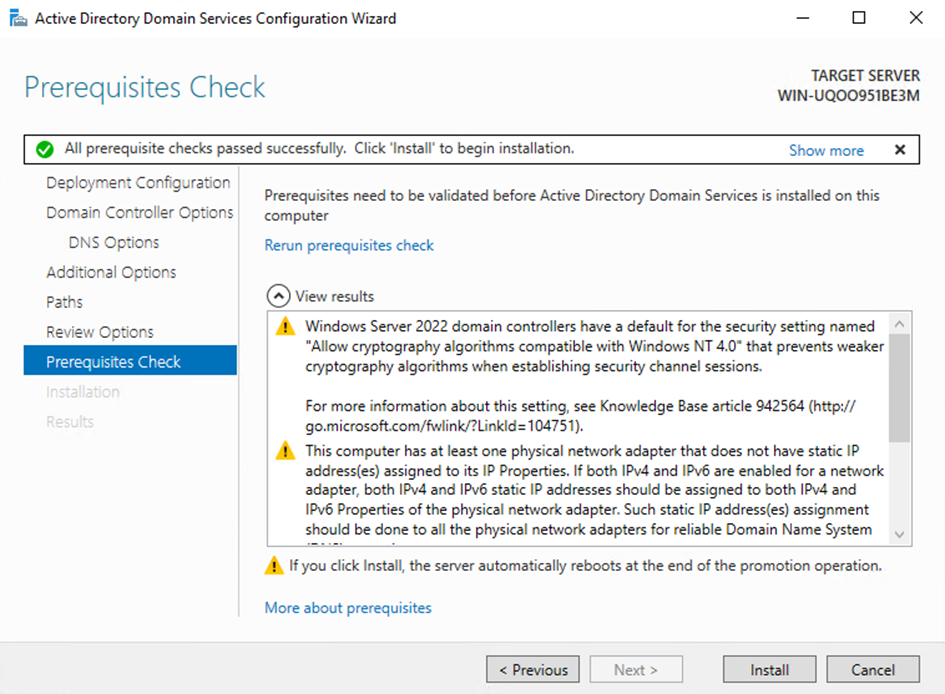

13. Sistem bu aşamada ön gereksinim kontrollerini gerçekleştirecektir. Herhangi bir hata bulunmuyorsa “Install” butonuna tıklayarak Active Directory kurulumunu başlatabilirsiniz. Kurulum işlemi tamamlandıktan sonra sunucu otomatik olarak yeniden başlatılacaktır.

Sunucu yeniden açıldıktan sonra artık domain admin hesabıyla oturum açabilirsiniz. Böylece Active Directory kurulumu başarıyla tamamlanmış olur.

Active Directory, kurumsal ağların vazgeçilmez bir bileşeni olarak karşımıza çıkmaktadır. Kullanıcılar, bilgisayarlar ve diğer ağ kaynaklarının merkezi olarak yönetilmesini sağlayan bu sistem, özellikle büyük ölçekli kurumlarda güvenlik, verimlilik ve yönetilebilirlik açısından büyük avantajlar sunar. Domain, forest, OU ve LDAP gibi yapı taşlarıyla hiyerarşik bir düzen kuran Active Directory, aynı zamanda FSMO rolleri sayesinde yetki dağılımını da kontrol altında tutar.

Windows Server 2022 üzerinde Active Directory kurulumu, doğru adımlar izlendiğinde oldukça basit ve hızlı bir şekilde tamamlanabilir. Kurulum sonrasında domain yapısının oluşturulması, kullanıcı hesaplarının eklenmesi ve grup politikalarının belirlenmesi ile birlikte sistem tam kapasiteyle çalışmaya hazır hale gelir. Günümüzün hibrit ve bulut tabanlı altyapılarında bile Active Directory, Azure AD ile entegre çalışarak önemini korumaya devam etmektedir. Kurumsal BT altyapısını güvenli ve yönetilebilir kılmak isteyen her kurumun Active Directory’ye yatırım yapması, uzun vadede büyük kazançlar sağlayacaktır.