Hackerlar, popüler açık kaynak indirme yöneticisi JDownloader’ın resmi web sitesindeki kapatılmamış bir güvenlik açığını kullanarak ziyaretçilere virüs bulaştıran sahte yükleyiciler sundu. Saldırganlar 6 Mayıs 2026’da Windows yükleyici bağlantılarını kendi imzasız kötü amaçlı dosyalarıyla değiştirirken Linux shell yükleyicisini de zararlı shell kodu içeren bir sürümle değiştirdi. Olay, bir Reddit kullanıcısının yeni indirmelerin Windows SmartScreen tarafından işaretlendiğini ve beklenen “AppWork” imzası yerine “Zipline LLC” adlı şüpheli bir yayıncının listelendiğini fark etmesiyle ortaya çıktı.

Erişim Kontrol Listelerini Değiştiren Saldırganlar Virüslü Dosyaları İmzaladı

JDownloader geliştirme ekibi güvenlik ihlalini doğruladıktan sonra web sitesini anında kapatma kararı alırken yaptıkları ilk incelemeler saldırganların sitedeki kimlik doğrulaması gerektirmeyen bir zafiyet sayesinde Erişim Kontrol Listelerini değiştirdiğini ortaya koydu. Hackerlar kendilerine düzenleme hakkı verdikten sonra resmi indirme bağlantılarını kendi altyapılarındaki kötü amaçlı dosyalarla değiştirdi. Kullanıcılardan gelen ilk raporlar oldukça vahim bir tablo çizerken bazı mağdurlar kötü amaçlı yazılımın Windows Defender’ı tamamen devre dışı bıraktığını belirtti.

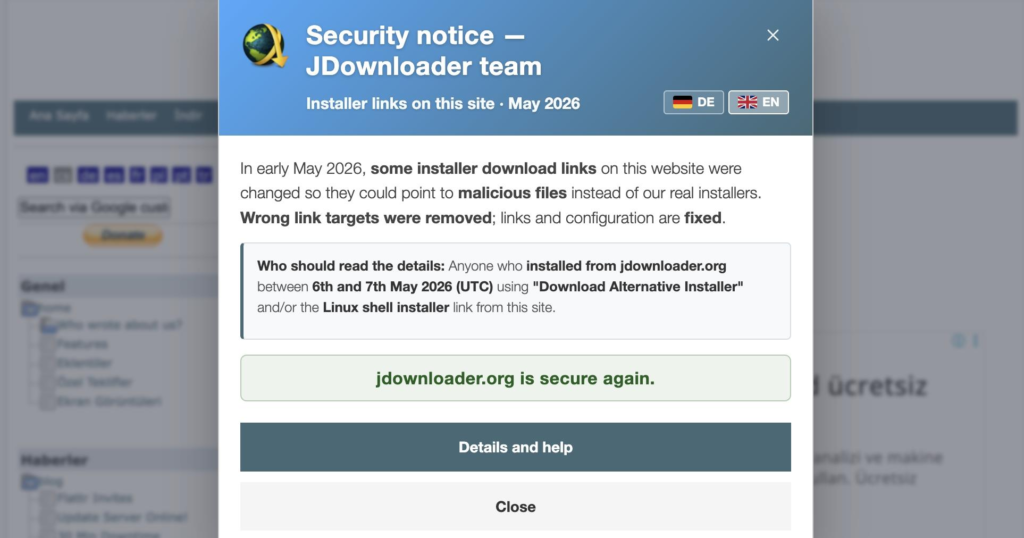

JDownloader ekibinin yaptığı açıklamaya göre ana JDownloader.jar dosyası, macOS yükleyicileri ve Winget, Flatpak ile Snap gibi paket yöneticilerinden gelen sürümler bu saldırıdan etkilenmedi. Söz konusu paketler checksum ile güvence altına alınmış ayrı bir altyapı üzerinden dağıtılırken uygulama içi güncellemeler ise uçtan uca dijital imzalarla korunuyor. Ekip kötü amaçlı indirme bağlantılarını kaldırdıktan sonra sitenin güvenliğini yeniden sağladığını duyurdu. JDownloader geliştiricileri saldırıyla ilgili detaylı bilgiyi kendi güvenlik açığı sayfalarında yayınlarken kullanıcılara yalnızca resmi kanallardan doğrulanmış sürümleri indirmeleri çağrısında bulundu.