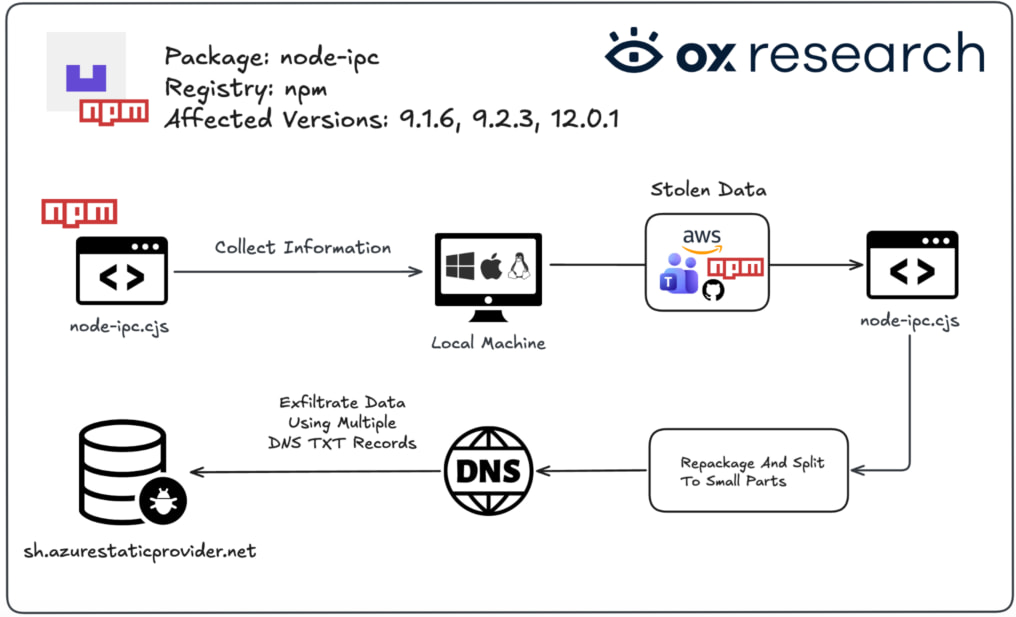

Bilgisayar korsanları, yeni bir tedarik zinciri saldırısı kapsamında popüler node-ipc iletişim paketinin yeni sürümlerine kimlik bilgisi çalan kötü amaçlı yazılım enjekte etti. node-ipc npm tedarik zinciri saldırısı olarak nitelendirilen bu olayda güvenlik araştırmacıları, node-ipc@9.1.6, node-ipc@9.2.3 ve node-ipc@12.0.1 olmak üzere üç sürümün kötü amaçlı olduğunu doğruladı. Kötü amaçlı kod, CommonJS giriş noktasının (node-ipc.cjs) içine gizlenmiş durumda ve uygulamalar yüklendiğinde otomatik olarak çalışıyor.

Saldırganlar Pasif Bir Bakımcının Hesabını Ele Geçirdi

Node-ipc, Unix, Windows, UDP, TLS ve TCP dahil olmak üzere her türlü soket aracılığıyla çeşitli süreçlerin iletişim kurmasını sağlayan popüler bir Node.js modülü olarak biliniyor. node-ipc kötü amaçlı yazılım analizi sonucunda araştırmacılar, bu son tehlikeye atmanın, ‘atiertant’ adlı pasif bir bakımcının hesabını ele geçiren dış bir aktörün işi olduğunu ortaya koydu. Paketin npm’de hâlâ haftalık 690 binin üzerinde indirilmesi bulunuyor. Bu rakam, geçmişteki tartışmalı sürümlere rağmen paketin ne kadar yaygın kullanıldığını gösteriyor.

Enjekte edilen bilgi hırsızı, bulaştığı sistemlerden AWS, Azure, GCP, OCI ve DigitalOcean dahil olmak üzere çeşitli platformlardan bulut kimlik bilgilerini topluyor. npm paketi güvenlik ihlali nedeniyle kötü amaçlı yazılım ayrıca SSH anahtarlarını ve SSH yapılandırmalarını, Kubernetes, Docker, Helm ve Terraform kimlik bilgilerini, npm, GitHub, GitLab ve Git CLI belirteçlerini, .env dosyalarını ve veritabanı kimlik bilgilerini, kabuk geçmişlerini ve CI/CD sırlarını, macOS Keychain dosyalarını ve Linux anahtar halkalarını, Firefox profillerini ve anahtar veritabanı dosyalarını (macOS’ta) ile Microsoft Teams yerel depolama ve IndexedDB yollarını hedef alıyor.

DNS TXT Sorguları ile Veri Sızdırılıyor

Kötü amaçlı yazılım, 4 MiB’den büyük dosyaları atlıyor ve .git ile node_modules dizinlerini taramaktan kaçınarak verimliliği artırıyor ve ana bilgisayardaki işlem gürültüsünü azaltıyor. DNS TXT veri sızdırma yöntemini kullanan bu zararlı yazılımın en dikkat çekici operasyonel özelliği, veri sızdırmak için geleneksel HTTP tabanlı C2 trafiği yerine DNS TXT sorgularını tercih etmesi. Saldırganlar, sahte bir Azure temalı alan adını (sh[.]azurestaticprovider[.]net:443) önyükleyici çözümleyici olarak kullanıyor ve verileri ‘bt[.]node[.]js’e xh, xd ve xf gibi sorgu önekleriyle iletiyor. Socket’in verilerine göre, 500 KB’lik sıkıştırılmış bir arşivin sızdırılması yaklaşık 29.400 DNS TXT isteği oluşturabiliyor.

👉️ İlginizi Çekebilir: Burst Statistics WordPress Eklentisindeki Kimlik Doğrulama Atlatma Açığı Aktif Olarak Kullanılıyor

node-ipc bilgi hırsızı yazılımı, gönderim öncesinde toplanan verileri geçici sıkıştırılmış tar.gz arşivlerinde saklıyor. pasif bakımcı hesabı ele geçirme yöntemiyle yayılan bu arşivler, adli izleri azaltmak için sızdırma işleminden sonra siliniyor. Kötü amaçlı yazılım herhangi bir kalıcılık mekanizması kurmuyor veya ikincil yükler indirmiyor. Bu nedenle operasyonun hızlı kimlik bilgisi çalma ve sızdırmaya odaklandığı görülüyor.

Geliştiricilerin Acilen Önlem Alması Gerekiyor

Potansiyel olarak etkilenen geliştiricilerin, tehlikeye atılan sürümleri derhal kaldırmaları, ifşa olan gizli bilgileri ve kimlik bilgilerini yenilemeleri ile kilit dosyalarını ve npm önbelleklerini incelemeleri öneriliyor. npm ekosistemi güvenlik tehdidi oluşturan bu saldırı, özellikle bulut altyapıları ve CI/CD boru hatları üzerinde çalışan geliştiriciler için büyük bir risk taşıyor. Çalınan kimlik bilgilerinin kötüye kullanılması durumunda, saldırganların bulut kaynaklarına erişerek daha büyük çaplı ihlallere yol açabileceği uyarısı yapılıyor.