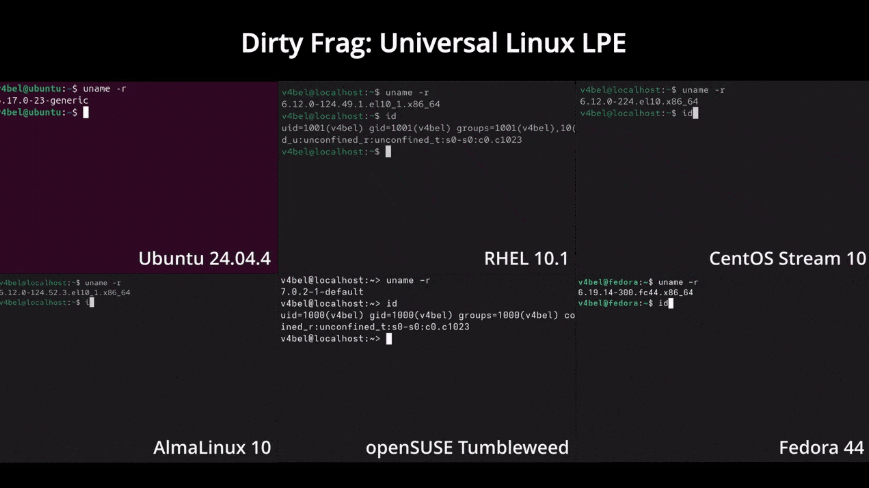

Saldırganların yerel sistemde tek bir komutla tam root ayrıcalıkları elde etmesine olanak tanıyan yeni bir Linux çekirdek açığı tüm büyük dağıtımları tehdit ediyor. Güvenlik araştırmacısı Hyunwoo Kim tarafından bugün kamuoyuna duyurulan bu zafiyet, Linux çekirdeğinin algif_aead şifreleme algoritması arayüzünde yaklaşık dokuz yıl önce ortaya çıkmış bir tasarım hatasından kaynaklanıyor. Şu an için açığa henüz bir CVE numarası verilmemiş durumda ve Ubuntu, Red Hat Enterprise Linux, Fedora gibi popüler işletim sistemlerini kapsayan geniş bir dağıtım yelpazesi savunmasız konumda bulunuyor.

Araştırmacı İki Farklı Zaafiyeti Zincirleme Bir Saldırıda Birleştirdi

Hyunwoo Kim geliştirdiği kavram kanıtı (PoC) istismar kodunda, xfrm-ESP Sayfa-Önbellek Yazma ve RxRPC Sayfa-Önbellek Yazma güvenlik açıklarını art arda kullanarak korumalı sistem dosyalarını bellekte izinsiz şekilde değiştirmeyi başardı. Araştırmacı bu tekniğin, geçmişteki Dirty Pipe ve Copy Fail açıklarıyla aynı sınıfa girmesine rağmen farklı bir çekirdek veri yapısındaki parça alanını (fragment field) istismar ettiğini açıkladı.

Kim söz konusu zafiyetin deterministik bir mantık hatası olduğunu, bu sayede herhangi bir yarış koşuluna (race condition) ihtiyaç duyulmadığını ve başarısız istismar denemelerinde çekirdeğin çökmediğini belirtti. İstismarın başarı oranının son derece yüksek olduğunu vurgulayan araştırmacı, aynı hata sınıfının Copy Fail ile birlikte daha önce de benzer sonuçlar doğurduğunu hatırlattı. Bu özellikleriyle Dirty Frag, sistem yöneticileri için sessiz ama etkili bir tehdit unsuru haline geliyor.

Dirty Frag dokümantasyonu ve istismar kodu, 7 Mayıs 2026’da ilgisiz bir üçüncü tarafın açığı bağımsız şekilde yayınlamasıyla birlikte dağıtım bakımcılarının da onayı alınarak tamamen kamuoyuna duyuruldu. Linux güvenlik ekipleri şu an için resmi bir yama yayınlamamış durumda ve sistem yöneticileri geçici bir çözüm olarak tehdit altındaki esp4, esp6 ile rxrpc çekirdek modüllerini kaldırmak zorunda kalıyor. Ancak uzmanlar bu eylemin IPsec VPN bağlantılarını ve AFS dağıtık dosya sistemlerini doğrudan devre dışı bırakacağı konusunda uyarıyor.

👉️ İlginizi Çekebilir: Anthropic Google Cloud ile 200 Milyar Dolarlık Dev Anlaşma İmzaladı

Yama çıkmadığı sürece pek çok kurumsal ağ altyapısı bu geçici çözüm ile risk arasında bir tercih yapmak durumunda kalacak. Öte yandan açığın doğası gereği, saldırganların bu modülleri devre dışı bırakmamış sistemleri hedef alması an meselesi olarak görülüyor.

Copy Fail Zafiyeti İçin Daha Önce Uyarı Yapılmıştı

Dirty Frag’ın ortaya çıktığı bu günlerde Linux dağıtım sorumluları halen “Copy Fail” olarak adlandırılan başka bir root yükseltme açığına karşı yamaları kullanıma sunmaya çalışıyor. ABD Siber Güvenlik ve Altyapı Güvenlik Ajansı (CISA) geçtiğimiz cuma günü Copy Fail’i Bilinen İstismar Edilen Güvenlik Açıkları Kataloğu’na (KEV) ekleyerek federal kurumlara 15 Mayıs 2026’ya kadar Linux cihazlarını güvenli hale getirme zorunluluğu getirdi. Ajans yaptığı resmi uyarıda bu tür zafiyetlerin kötü niyetli siber aktörler için sıkça kullanılan bir saldırı vektörü olduğunun altını çizdi.

CISA ayrıca bulut hizmetleri için BOD 22-01 rehberliğine uyulmasını ve satıcı talimatları doğrultusunda düzeltici önlemlerin alınmasını zorunlu kıldı. Geçtiğimiz nisan ayında ise Linux dağıtımları, PackageKit arka plan programında on yıl boyunca fark edilmemiş Pack2TheRoot adlı başka bir ayrıcalık yükseltme açığını yamalamıştı. Bu art arda gelen açıklamalar, Linux çekirdeğinin uzun vadeli güvenlik yönetiminde ciddi bir sınav verdiğini ortaya koyuyor.