“Bal küpü” terimini daha önce duymuş ancak tam olarak ne anlama geldiğini bilmiyor olabilirsiniz. Siber güvenlik dünyasında önemli bir yere sahip olan bu teknoloji, saldırıları tespit etmek ve sistem güvenliğini artırmak amacıyla kullanılmaktadır. Honeypot nedir sorusu, özellikle dijital altyapılarını korumak isteyen BT uzmanları ve kurumlar tarafından sıkça araştırılan konular arasında yer almaktadır. Bu içerikte bal küplerinin ne olduğu, nasıl çalıştığı ve siber güvenlik süreçlerinde neden önemli olduğu hakkında bilinmesi gereken temel detayları ele alacağız. Siber güvenlik honeypot sistemleri, günümüzde proaktif savunma stratejilerinin vazgeçilmez bir parçası haline gelmiştir.

Honeypot (Bal Küpü) Ne Anlama Geliyor?

“Bal küpü” kavramının kökeni, istihbarat ve casusluk dünyasında kullanılan “bal tuzağı” yöntemine dayanmaktadır. Geçmişte gizli bilgileri ele geçirmek amacıyla kurulan ilişkiler üzerinden yürütülen bu yöntem, hedef kişiyi manipüle ederek önemli verilerin ortaya çıkarılmasını amaçlamıştır. Bal küpü güvenlik yöntemi de aynı mantıkla çalışır. Siber güvenlik alanında kullanılan honeypot sistemleri de benzer bir mantık üzerine kuruludur. Amaç, saldırganları kontrollü bir ortama çekerek faaliyetlerini izlemek ve kullandıkları yöntemleri analiz etmektir.

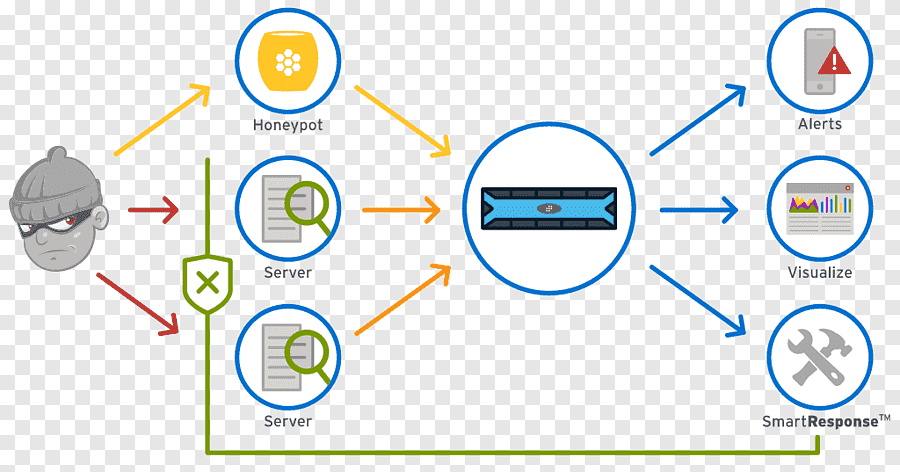

Siber güvenlikte honeypot, gerçek bir sistemi taklit eden ancak aslında saldırganları izlemek için oluşturulmuş özel bir tuzak sistemidir. Bu yapı, siber saldırganların dikkatini çekmek amacıyla savunmasız veya değerli bir hedef gibi görünür. Saldırgan sisteme erişmeye çalıştığında ise güvenlik ekipleri saldırı yöntemlerini, kullanılan araçları ve tehdit davranışlarını detaylı şekilde inceleme fırsatı elde eder. Yem sunucu olarak da adlandırılan bu sistemler, siber tuzak sistemleri arasında en etkili olanlardan biridir.

Bal küpü sistemleri yalnızca saldırıları tespit etmek için değil, aynı zamanda siber suçluları gerçek hedeflerden uzaklaştırmak amacıyla da kullanılmaktadır. Sahte sistem tuzağı sayesinde saldırganların dikkati dağıtılır ve gerçek altyapı korunur. Böylece kurumlar kritik altyapılarını korurken tehdit aktörleri hakkında önemli güvenlik verileri toplayabilmektedir. Günümüzde honeypot teknolojileri, gelişmiş siber güvenlik stratejilerinin önemli bileşenlerinden biri olarak kabul edilmektedir.

Bal Küpleri Nasıl Çalışır?

Bal küpleri, siber saldırganların ilgisini çekecek şekilde tasarlanan ve gerçek bir sistemi taklit eden özel güvenlik ortamlarıdır. Görünüm olarak gerçek uygulamalar, servisler ve veriler içerdiği için saldırganlar tarafından meşru bir hedef gibi algılanır. Örneğin finansal verileri hedef alan siber suçluları çekmek amacıyla bir şirketin müşteri ödeme veya faturalandırma altyapısını taklit eden honeypot sistemleri oluşturulabilir. Saldırganlar bu ortama erişmeye çalıştığında ise tüm hareketleri izlenir ve elde edilen veriler güvenlik analizlerinde kullanılır. Honeypot çalışma mantığı, tehdit aktörlerini izole bir alana çekmeye dayanır.

Honeypot sistemleri, saldırganların dikkatini çekebilmek için bilinçli şekilde belirli güvenlik açıklarıyla yapılandırılır. Açık bırakılan bağlantı noktaları, zayıf parola yapıları veya savunmasız servisler sayesinde sistem daha cazip bir hedef görünümü kazanır. Böylece saldırganların gerçek üretim ortamı yerine kontrollü honeypot altyapısına yönlendirilmesi amaçlanır. Saldırgan yönlendirme tekniği sayesinde güvenlik ekipleri, tehdit aktörlerini izleme ve analiz etme fırsatı yakalar. Honeypot çalışma mantığı, tehdit aktörlerini izole bir alana çekerek hem saldırı yöntemlerini analiz etmeye hem de gerçek sistemleri korumaya dayanır.

Bal küpleri, doğrudan güvenlik duvarı veya antivirüs gibi koruma sağlayan sistemler değildir. Bunun yerine kurumların karşı karşıya olduğu tehditleri anlamasını sağlayan gelişmiş bir siber istihbarat çözümü olarak değerlendirilir. Aldatma tabanlı güvenlik yaklaşımının bir parçası olan honeypotlar, tehdit istihbaratı toplama süreçlerinde kritik rol oynar. Honeypot üzerinden elde edilen veriler sayesinde saldırgan davranışları analiz edilebilir, yeni tehdit türleri tespit edilebilir ve güvenlik ekipleri savunma stratejilerini daha doğru şekilde şekillendirebilir. Bu yaklaşım, kurumların güvenlik yatırımlarını daha verimli alanlara yönlendirmesine de yardımcı olur.

Honeypot Türleri Nelerdir?

Siber güvenlik alanında kullanılan honeypot sistemleri, farklı tehdit türlerini tespit etmek ve saldırgan davranışlarını analiz etmek amacıyla çeşitli kategorilere ayrılmaktadır. Honeypot çeşitleri arasında en yaygın olanları e-posta tuzakları, tuzak veri tabanları, kötü amaçlı yazılım honeypotları ve örümcek honeypotlarıdır. Her honeypot türü belirli saldırı yöntemlerine karşı özel olarak tasarlanır ve kurumların tehdit istihbaratı süreçlerine katkı sağlar.

✅ E-Posta ve Spam Tuzakları: E-posta tabanlı honeypot sistemleri, spam göndericilerini ve otomatik adres toplama araçlarını tespit etmek amacıyla kullanılmaktadır. Spam tuzağı olarak da adlandırılan bu sistemler, otomatik adres toplayıcılarını yakalamada oldukça etkilidir. Bu yöntemde gerçek kullanıcılar tarafından görünmeyen sahte e-posta adresleri internet ortamına yerleştirilir. Bu adreslere gönderilen tüm mesajlar otomatik olarak analiz edilir ve spam kaynakları belirlenir. Böylece saldırgan IP adresleri tespit edilebilir ve zararlı gönderimler daha hızlı şekilde engellenebilir.

✅ Tuzak Veri Tabanları: Tuzak veri tabanları, gerçek sistemleri taklit eden ancak sahte bilgiler içeren özel veri kümeleridir. Amaç, veri tabanı saldırıları gerçekleştiren tehdit aktörlerini izlemek ve kullandıkları yöntemleri analiz etmektir. Bu sistemler sayesinde kurumlar yazılım açıklarını, altyapı zafiyetlerini ve içeriden gelebilecek kötü niyetli girişimleri daha kolay tespit edebilir.

✅ Kötü Amaçlı Yazılım Honeypotları: Bu honeypot türü, kötü amaçlı yazılımların davranışlarını analiz etmek için oluşturulan kontrollü ortamlardan oluşur. Zararsız şekilde yapılandırılan sistemler, saldırganların kullandığı zararlı yazılımları ve saldırı tekniklerini inceleme imkanı sunar. Böylece güvenlik ekipleri yeni tehdit türlerini daha erken tespit ederek savunma mekanizmalarını güçlendirebilir.

✅ Örümcek Honeypotları: Örümcek honeypot sistemleri, internet üzerindeki otomatik tarayıcıları ve kötü amaçlı botları belirlemek amacıyla kullanılır. Bu yöntemde özel bağlantılar ve sahte web sayfaları oluşturulur. Normal kullanıcıların erişmediği bu alanlara giren botlar kolayca tespit edilir. Böylece reklam dolandırıcılığı yapan botlar, veri toplayıcı sistemler ve kötü niyetli web tarayıcıları analiz edilebilir.

Honeypot Sistemleri Ne Tür Veriler Sağlar?

Bal küpü sistemlerine gelen trafik analiz edilerek saldırılar hakkında önemli güvenlik verileri elde edilebilir. Honeypot altyapıları sayesinde şu bilgiler detaylı şekilde incelenebilir:

- Siber saldırıların hangi kaynaklardan geldiği

- Tehdit seviyesinin ne düzeyde olduğu

- Saldırganların kullandığı yöntemler ve araçlar

- Hangi veri ve uygulamaların hedef alındığı

- Mevcut güvenlik önlemlerinin saldırıları ne kadar engelleyebildiği

Honeypot istihbaratı sayesinde güvenlik ekipleri tehditleri daha iyi anlayabilir. Bu analizler sayesinde kurumlar siber güvenlik stratejilerini daha doğru planlayabilir ve olası tehditlere karşı daha güçlü savunma mekanizmaları geliştirebilir.

Honeypot Türleri ve Etkileşim Seviyeleri

Honeypot sistemleri, sahip oldukları etkileşim düzeyi ve teknik yapılarına göre farklı kategorilere ayrılmaktadır. Honeypot etkileşim düzeyleri, sistemin saldırganlarla ne kadar derinlemesine iletişim kurabildiğini belirler. Bu sınıflandırma, hangi honeypot yapısının hangi güvenlik ihtiyacı için kullanılacağını belirlemek açısından büyük önem taşır. Siber güvenlik uzmanları, tehdit analizi ve saldırı tespiti süreçlerinde ihtiyaç duydukları veri seviyesine göre düşük etkileşimli, yüksek etkileşimli veya gelişmiş aldatma teknolojilerine sahip honeypot sistemlerini tercih edebilir.

1. Düşük Etkileşimli Honeypotlar

Düşük etkileşimli honeypot sistemleri, sınırlı düzeyde etkileşim sunan ve daha az sistem kaynağı tüketen yapılardır. Bu sistemlerin temel amacı, saldırganların kullandığı yöntemler, tehdit seviyesi ve saldırı kaynakları hakkında hızlı şekilde temel bilgiler toplamaktır. Kurulum süreçleri daha kolay olduğu için birçok kurum tarafından ilk savunma katmanı olarak tercih edilmektedir. Düşük etkileşimli honeypot özellikle hızlı tehdit tespiti için idealdir.

Bu honeypot türü genellikle temel TCP/IP servislerini ve ağ protokollerini simüle ederek çalışır. Ancak saldırganların uzun süre sistem içerisinde kalmasına imkan tanımadığı için gelişmiş tehdit davranışlarını detaylı şekilde analiz etmekte yetersiz kalabilir. Buna rağmen hızlı tehdit tespiti ve düşük maliyetli güvenlik izleme süreçleri için etkili bir çözüm sunmaktadır.

2. Yüksek Etkileşimli Honeypotlar

Yüksek etkileşimli honeypot sistemleri, saldırganların uzun süre vakit geçirebileceği daha gerçekçi ve karmaşık ortamlardan oluşur. Yüksek etkileşimli honeypot, saldırgan davranışlarını detaylı analiz etmek için tercih edilir. Bu sistemler; veri tabanları, uygulamalar, servisler ve ağ bileşenleri gibi birçok yapıyı gerçek sistemlere benzer şekilde simüle eder. Amaç, saldırganların davranışlarını daha detaylı analiz etmek ve kullandıkları teknikler hakkında kapsamlı istihbarat elde etmektir.

Bu honeypot yapıları sayesinde saldırganların hangi güvenlik açıklarından yararlandığı, hangi araçları kullandığı ve hassas verilere ulaşmak için nasıl hareket ettiği detaylı biçimde incelenebilir. Saldırgan davranış analizi yapmak isteyen güvenlik ekipleri için yüksek etkileşimli honeypotlar vazgeçilmez araçlardır. Özellikle gelişmiş siber tehdit araştırmalarında yüksek etkileşimli honeypot sistemleri önemli rol oynar.

Ancak bu sistemler daha fazla kaynak tüketir ve yönetim süreçleri daha karmaşıktır. Honeypot kurulumu ve honeypot yönetimi süreçleri dikkatli şekilde yapılmalıdır. Kurulum, takip ve güvenlik kontrolleri dikkatli şekilde yapılmalıdır. Yeterli koruma sağlanmadığında saldırganlar honeypot altyapısını başka sistemlere saldırmak için kötüye kullanabilir. Bu nedenle yüksek etkileşimli ortamların güçlü güvenlik duvarları ve izolasyon katmanlarıyla korunması gerekir.

3. Aldatma Teknolojisi ve Yapay Zeka Destekli Honeypotlar

Son yıllarda honeypot teknolojilerinde öne çıkan en önemli gelişmelerden biri aldatma teknolojileridir. Bu yeni nesil sistemler, yapay zeka ve makine öğrenimi algoritmalarıyla desteklenerek daha akıllı savunma mekanizmaları oluşturur. Honeypot otomasyonu sayesinde tehditlere çok daha hızlı yanıt verilebilir. Geleneksel honeypot yapılarından farklı olarak saldırgan davranışlarını analiz edebilir, tehdit modellerini öğrenebilir ve dinamik şekilde yeni tuzak senaryoları geliştirebilir.

Yapay zeka destekli aldatma sistemleri sayesinde saldırgan hareketleri daha hızlı analiz edilir ve güvenlik ekipleri gerçek zamanlı tehdit istihbaratı elde edebilir. Gerçek zamanlı tehdit yakalama yetenekleri sayesinde saldırılar anında tespit edilebilir. Özellikle büyük ölçekli kurumsal ağlarda bu teknolojiler, saldırganların gerçek sistemlere ulaşmasını engellemede önemli avantaj sağlar. Aldatma teknolojisi, siber güvenlik alanında giderek daha fazla tercih edilmektedir.

👉️ İlginizi Çekebilir: CGNAT (Carrier Grade NAT) Nedir, Nasıl Çalışır?

Honeypot Sistemlerinin Kurumsal Güvenliğe Katkısı Nedir?

Düşük ve yüksek etkileşimli honeypot sistemleri farklı avantajlar sunduğu için birçok kurum her iki yapıyı birlikte kullanmayı tercih etmektedir. Düşük etkileşimli honeypotlar hızlı tehdit tespiti sağlarken yüksek etkileşimli sistemler daha derin saldırı analizleri yapılmasına imkan tanır. Bu kombinasyon sayesinde kurumlar hem temel tehdit verilerini toplar hem de gelişmiş saldırı tekniklerini detaylı şekilde inceleyebilir.

Honeypot teknolojileri, işletmelerin siber güvenlik yatırımlarını daha doğru alanlara yönlendirmesine yardımcı olur. Elde edilen tehdit istihbaratı sayesinde zayıf güvenlik noktaları belirlenebilir, savunma stratejileri geliştirilebilir ve olası saldırılara karşı daha güçlü koruma mekanizmaları oluşturulabilir. Honeypot araştırma ortamı olarak da kullanılan bu sistemler, güvenlik ekiplerinin sürekli öğrenmesine katkı sağlar.

Honeypot Kullanmanın Avantajları Nelerdir?

Bal küpü sistemleri, kurumların siber güvenlik açıklarını tespit etmesi ve saldırgan davranışlarını analiz etmesi açısından önemli avantajlar sunmaktadır. Honeypot avantajları arasında en dikkat çekici olanlar şunlardır: yanlış alarm durumlarını azaltması, saldırgan davranışlarını analiz etme imkanı sunması, siber güvenlik programlarının gözden kaçırdığı noktaları bulmaya yardımcı olması, düşük veri gereksinimi ile çalışması ve saldırıların tespiti konusunda uzmanlaşma sağlamasıdır. Özellikle büyük ölçekli ağ yapılarında kullanılan honeypot teknolojileri, gerçek sistemlere yönelik tehditleri erken aşamada belirlemeye yardımcı olur. Örneğin Nesnelerin İnterneti cihazlarına yönelik saldırılar, honeypot sistemleri üzerinden analiz edilerek mevcut güvenlik eksiklikleri daha kolay ortaya çıkarılabilir. Ayrıca elde edilen veriler sayesinde kurumlar güvenlik altyapılarını nasıl geliştirebileceklerine dair önemli içgörüler elde eder.

Honeypot sistemlerinin en önemli avantajlarından biri, saldırganları gerçek üretim ortamlarından uzaklaştırabilmesidir. Bal küpleri normal koşullarda meşru kullanıcı trafiği almadığı için sisteme yönelik her bağlantı girişimi potansiyel tehdit olarak değerlendirilebilir. Bu durum, saldırı girişimlerinin daha hızlı fark edilmesini ve analiz edilmesini sağlar.

Siber saldırı kaynaklarının belirlenmesi de honeypot teknolojisinin sağladığı önemli faydalar arasında yer alır. Belirli IP adreslerinden gelen tarama faaliyetleri, şüpheli bağlantılar veya ülke bazlı saldırı girişimleri daha net şekilde analiz edilebilir. Normal ağ trafiği içerisinde fark edilmesi zor olan saldırı belirtileri, honeypot ortamında çok daha görünür hale gelir. Böylece güvenlik ekipleri tehditleri daha kısa sürede tespit edebilir.

Bal küpleri düşük kaynak tüketimiyle çalıştığı için maliyet açısından da avantaj sağlar. Yüksek donanım ihtiyacı gerektirmeyen bu sistemler, eski bilgisayarlar veya düşük maliyetli altyapılar üzerinde çalıştırılabilir. Ayrıca açık kaynak ve hazır honeypot yazılımları sayesinde kurulum süreçleri daha hızlı ve pratik şekilde gerçekleştirilebilir.

Honeypot sistemleri, geleneksel saldırı tespit sistemlerine kıyasla daha düşük yanlış pozitif oranı sunar. Klasik IDS çözümleri zaman zaman çok sayıda gereksiz uyarı üretirken honeypot altyapılarında kaydedilen aktivitelerin büyük bölümü doğrudan tehdit içerikli olur. Bu durum güvenlik ekiplerinin öncelikli risklere daha kolay odaklanmasını sağlar. Honeypot üzerinden elde edilen veriler, diğer güvenlik sistemleriyle entegre edilerek daha gelişmiş tehdit algılama mekanizmaları oluşturulmasına da katkı sunabilir. IDS entegrasyonu sayesinde mevcut güvenlik sistemlerinin etkinliği artırılabilir.

Bal küpleri aynı zamanda güçlü bir siber tehdit istihbaratı kaynağıdır. Saldırı vektörleri, kötü amaçlı yazılımlar, güvenlik açıkları ve kimlik avı girişimleri hakkında detaylı bilgi toplanabilir. Siber saldırı yöntemleri sürekli değiştiği için honeypot sistemleri yeni tehdit türlerinin erken tespit edilmesinde önemli rol oynar. Tehdit çekme sistemi olarak da işlev gören honeypotlar, saldırganların dikkatini üzerine çeker. Bu sayede kurumlar ortaya çıkan saldırı tekniklerine karşı daha hazırlıklı hale gelir.

Eğitim ve güvenlik farkındalığı açısından da honeypot sistemleri önemli avantaj sağlar. Güvenlik uzmanları, kontrollü bir ortamda gerçek saldırı davranışlarını inceleyebilir ve tehdit senaryoları üzerinde uygulamalı analiz yapabilir. Gerçek ağ trafiğinin bulunmaması sayesinde güvenlik ekipleri yalnızca tehdit aktivitelerine odaklanabilir.

Bal küpleri dış tehditlerin yanında iç tehditlerin tespit edilmesine de yardımcı olur. Birçok kurum dış saldırılara karşı güvenlik önlemleri geliştirirken kurum içinden kaynaklanabilecek riskleri gözden kaçırabilir. İç tehdit tespiti konusunda honeypotlar oldukça etkilidir. Yetki suistimali, veri sızdırma girişimleri veya içeriden gerçekleştirilen kötü niyetli işlemler honeypot sistemleri sayesinde daha kolay fark edilebilir. Böylece kurum içi güvenlik açıkları da daha etkili şekilde analiz edilebilir.

Honeypot teknolojileri yalnızca kurumların kendi güvenliğine katkı sağlamakla kalmaz, genel internet ekosistemine de fayda sunar. Saldırganların zamanını ve kaynaklarını honeypot ortamlarında harcaması, gerçek sistemlere yönelik saldırı ihtimalini azaltabilir. Bu nedenle bal küpü sistemleri, modern siber güvenlik stratejilerinin önemli bileşenlerinden biri olarak değerlendirilmektedir.

Honeypot Sistemlerinin Dezavantajları Nelerdir?

Bal küpü teknolojileri, tehdit analizi ve saldırı tespiti açısından önemli avantajlar sunsa da tek başına yeterli bir güvenlik çözümü değildir. Honeypot dezavantajları arasında en önemlisi, bu sistemlerin yalnızca kendi ortamlarına yönelen saldırıları görebilmesidir. Honeypot sistemleri yalnızca kendi ortamlarına yönelen saldırıları görebilir. Bu nedenle honeypot üzerinde herhangi bir hareketlilik olmaması, ağ içerisinde tehdit bulunmadığı anlamına gelmez. Kurumların yalnızca honeypot verilerine güvenmek yerine güncel siber güvenlik gelişmelerini takip etmesi ve çok katmanlı güvenlik stratejileri kullanması gerekir.

Başarılı şekilde yapılandırılmış bir honeypot sistemi, saldırganlara gerçek bir sistem izlenimi verir. Gerçek giriş ekranları, veri yapıları, uygulama bileşenleri ve kurumsal görseller kullanılarak saldırganların sisteme güvenmesi amaçlanır. Ancak deneyimli bir saldırgan bunun bir honeypot olduğunu fark ederse, sistemi tamamen görmezden gelerek doğrudan gerçek altyapıya saldırmayı tercih edebilir.

Bazı durumlarda saldırganlar honeypot sistemlerinin teknik izlerini tespit ederek yanıltıcı saldırılar gerçekleştirebilir. Honeypot log analizi yapılırken bu tür yanıltıcı verilerin değerlendirilmesi gerekir. Bu yöntemle güvenlik ekiplerinin dikkatini farklı noktalara çekip gerçek saldırıları gizlemeye çalışabilirler. Ayrıca sahte veriler bırakarak analiz süreçlerini yanıltma ihtimali de bulunmaktadır.

Yüksek etkileşimli honeypot sistemlerinde daha büyük güvenlik riskleri ortaya çıkabilir. Yeterince korunmayan bir honeypot altyapısı, saldırganlar tarafından başka sistemlere saldırmak için geçiş noktası olarak kullanılabilir. Bu nedenle honeypot ortamlarının izole ağ yapıları, güvenlik duvarları ve gelişmiş erişim kontrolleriyle korunması büyük önem taşır. Honeypot güvenlik duvarı, temel bal küpü güvenliği sağlamak için kritik öneme sahiptir.

Bal küpleri; güvenlik duvarı, antivirüs, IDS ve diğer tehdit önleme sistemlerinin yerine geçmez. Bunun yerine mevcut güvenlik altyapısını destekleyen ek bir istihbarat ve analiz aracı olarak değerlendirilmelidir. Güçlü bir siber güvenlik yaklaşımı için honeypot sistemlerinin diğer güvenlik çözümleriyle birlikte kullanılması gerekir.

Siber Güvenlikte Honeypot Neden Önemlidir?

Siber güvenlik ekipleri tarafından kullanılan honeypot sistemleri, kurumların dijital tehditleri daha iyi analiz etmesine ve olası saldırılara karşı önlem geliştirmesine yardımcı olan önemli güvenlik araçları arasında yer almaktadır. Honeypot önemi, özellikle proaktif güvenlik stratejilerinde giderek artmaktadır. Honeypot ortamlarında elde edilen trafik verileri sayesinde saldırgan davranışları detaylı biçimde incelenebilir ve kurumların karşı karşıya olduğu tehdit seviyesi daha net şekilde ortaya çıkarılabilir.

Bal küpü sistemleri üzerinden yapılan analizler sayesinde saldırganların kullandığı IP adresleri, saldırı kaynakları ve tehdit aktörlerinin kimliklerine ilişkin önemli veriler elde edilebilir. Bunun yanında saldırıların ne kadar gelişmiş olduğu, hangi yöntemlerin kullanıldığı ve hangi sistemlerin hedef alındığı gibi kritik bilgiler de güvenlik ekipleri tarafından değerlendirilebilir.

Honeypot sistemleri, saldırganların özellikle hangi veri türlerine ve uygulamalara yöneldiğini ortaya koyarak kurumların öncelikli risk alanlarını belirlemesine katkı sağlar. Aynı zamanda mevcut siber güvenlik altyapısının saldırılara karşı ne kadar dayanıklı olduğu da bu analizler sayesinde ölçülebilir.

Kuruluşlar, honeypot teknolojilerini kullanarak siber tehditlerin niteliğini daha doğru analiz edebilir ve güvenlik yatırımlarını ihtiyaç duyulan alanlara yönlendirebilir. Ayrıca honeypot sistemleri sayesinde ağ yapısındaki potansiyel güvenlik açıkları daha kolay tespit edilebilir. Bu nedenle honeypot teknolojileri, özellikle proaktif siber güvenlik stratejileri geliştiren kurumlar için giderek daha önemli hale gelmektedir.

Honeypot Ağları Neden Kullanılır?

Bazı kurumsal yapılarda yalnızca tek bir honeypot sistemi yeterli olmayabilir. Özellikle geniş ölçekli ağ altyapılarına sahip şirketlerde, daha kapsamlı tehdit analizi gerçekleştirebilmek için honeypot ağları kullanılmaktadır. Honeypot ağı, birden fazla honeypot sisteminin bir araya getirilmesiyle oluşturulan geniş çaplı bir tuzak altyapısıdır. Birden fazla honeypot sisteminin birlikte çalıştığı bu yapı, farklı ağ segmentlerinden gelen saldırıları aynı anda izleme imkanı sunar.

Honeypot ağları, büyük ölçekli veri ihlallerinin ve karmaşık saldırı girişimlerinin tespit edilmesinde önemli rol oynar. Özellikle farklı hedeflere yönelen saldırı hareketleri, tehdit yayılımı ve saldırgan davranışları daha kapsamlı şekilde analiz edilebilir. Bu yapı sayesinde güvenlik ekipleri yalnızca tek bir sistemi değil, tüm ağ üzerindeki şüpheli aktiviteleri daha ayrıntılı biçimde inceleyebilir.

Honeypot ağları ile gelişmiş analiz araçlarının birlikte kullanılması, büyük ölçekli kurumların siber güvenlik altyapısını güçlendirmesine yardımcı olur. Elde edilen veriler sayesinde saldırı modelleri daha doğru analiz edilir, güvenlik açıkları belirlenir ve kurumların tehditlere karşı daha proaktif savunma stratejileri geliştirmesi mümkün hale gelir.

Honeypot (bal küpü) sistemleri, modern siber güvenlik stratejilerinin önemli bileşenleri arasında yer almaktadır. Kurumların tehditleri erken aşamada tespit etmesine yardımcı olan bu teknolojiler, saldırgan davranışlarının analiz edilmesini ve güvenlik açıklarının belirlenmesini mümkün hale getirir. Düşük etkileşimli ve yüksek etkileşimli olmak üzere farklı türlerde kullanılan honeypot sistemleri, kurumların ihtiyaçlarına göre özelleştirilebilir ve farklı güvenlik senaryolarına uyarlanabilir. Honeypot nedir sorusunun en kapsamlı yanıtı, saldırganları kandırmak, izlemek ve analiz etmek amacıyla oluşturulan kontrollü güvenlik sistemleri şeklinde özetlenebilir.

Siber güvenlikte honeypot kullanımı sayesinde şirketler, saldırganları gerçek sistemlerden uzaklaştırabilir, tehdit istihbaratı toplayabilir ve güvenlik yatırımlarını daha doğru alanlara yönlendirebilir. Aynı zamanda saldırı yöntemleri, hedef alınan sistemler ve tehdit seviyeleri hakkında detaylı analiz yapılmasına da katkı sağlar. Bal küpü nedir sorusunun yanıtı da honeypot ile aynı anlama gelir.

Ancak honeypot teknolojileri tek başına yeterli bir koruma mekanizması değildir. Güvenlik duvarları, IDS/IPS çözümleri, antivirüs sistemleri ve diğer güvenlik katmanlarıyla birlikte kullanıldığında çok daha etkili sonuçlar ortaya çıkar. Doğru yapılandırılmış bir honeypot altyapısı, kurumların proaktif siber güvenlik yaklaşımı geliştirmesine önemli katkı sağlayabilir.

Sıkça Sorulan Sorular

Honeypot’un dezavantajları nelerdir?

Honeypot sistemleri önemli güvenlik avantajları sunmasına rağmen bazı riskler ve sınırlamalar da barındırır. Bu nedenle tek başına yeterli bir güvenlik çözümü olarak değerlendirilmemelidir.

- Honeypot sistemleri genellikle sınırlı veri giriş noktaları üzerinden çalışır. Saldırgan bunun bir tuzak sistem olduğunu fark ederse farklı yöntemlere yönelebilir.

- Yanlış yapılandırılmış honeypot ortamları kritik sistem bilgilerinin açığa çıkmasına neden olabilir.

- Yeterince korunmayan honeypot sistemleri saldırganlar tarafından diğer sistemlere erişim noktası olarak kullanılabilir.

- Yüksek etkileşimli honeypot sistemleri daha fazla kaynak ve sürekli takip gerektirir.

- Honeypot teknolojileri, güvenlik duvarı veya IDS/IPS çözümlerinin yerine geçmez.

Doğru yapılandırma ve güçlü izolasyon önlemleri, honeypot sistemlerinin güvenli şekilde kullanılabilmesi açısından büyük önem taşır.

Honeypot kullanmanın avantajları nelerdir?

Honeypot teknolojileri, saldırı analizi ve tehdit istihbaratı süreçlerinde kurumlara önemli katkılar sağlar. Özellikle gelişmiş saldırı yöntemlerini incelemek isteyen güvenlik ekipleri için etkili bir analiz ortamı sunar.

- Saldırgan davranışlarının detaylı şekilde analiz edilmesine imkan tanır.

- Siber tehdit istihbaratı toplama süreçlerini güçlendirir.

- Güvenlik sistemlerinin gözden kaçırdığı zayıf noktaların belirlenmesine yardımcı olur.

- Düşük veri gereksinimiyle çalıştığı için maliyet avantajı sağlar.

- Yanlış alarm oranlarını düşürerek güvenlik ekiplerinin gerçek tehditlere odaklanmasını kolaylaştırır.

- Yeni saldırı tekniklerinin ve kötü amaçlı yazılımların analiz edilmesine katkı sunar.

- Saldırganların gerçek sistemler yerine kontrollü ortamlara yönlendirilmesini sağlar.

Bu avantajlar sayesinde honeypot sistemleri, modern siber güvenlik stratejilerinin önemli parçalarından biri haline gelmiştir.

Honeypot hangi durumlarda kullanılır?

Honeypot sistemleri, şüpheli aktiviteleri izlemek, saldırgan davranışlarını analiz etmek ve ağ üzerindeki güvenlik açıklarını belirlemek amacıyla kullanılır. Özellikle kurumsal ağlarda tehditlerin erken tespit edilmesi için önemli bir güvenlik katmanı oluşturur.

Büyük ölçekli altyapılarda tek bir honeypot sistemi yeterli olmayabilir. Bu gibi durumlarda birbirine bağlı birden fazla honeypot sisteminden oluşan honeypot ağları tercih edilir. Bal ağı olarak da bilinen bu yapılar, farklı ağ segmentlerinden gelen saldırıları aynı anda analiz etmeye yardımcı olur.

Honeypot ağları; büyük veri ihlallerinin tespit edilmesi, saldırı hareketlerinin izlenmesi ve tehdit analizlerinin daha kapsamlı şekilde yapılabilmesi açısından önemli avantaj sağlar. Gelişmiş analiz araçlarıyla birlikte kullanıldığında kurumların siber güvenlik altyapısının güçlendirilmesine önemli katkı sunar.